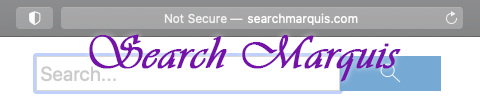

Remover o vírus Search Marquis (searchmarquis.com) no Mac 25 Feb 2021 1:01 AM (4 years ago)

Se não sabe o que fazer mais para tentar parar aqueles insuportáveis redirecionamentos do browser via searchmarquis.com no seu Mac, tente aplicar as seguintes dicas.

Se não sabe o que fazer mais para tentar parar aqueles insuportáveis redirecionamentos do browser via searchmarquis.com no seu Mac, tente aplicar as seguintes dicas.

O que é o Search Marquis?

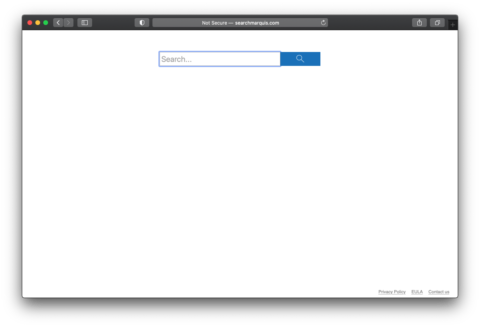

Código malicioso dirigido a Macs deixou de ser apenas um elemento das narrativas sensacionalistas criticadas incessantemente pelos céticos. Ele está aqui, está em ascensão e assim tem estado ao longo dos últimos três anos, pelo menos. Uma das eclosões de malware que inverteu a história do “Mac invulnerável” foi a chamada campanha de redirecionamento do Bing. Esta deixou doidos numerosos utilizadores com sequestros de browser que levavam ao já mencionado motor de busca. No Outono de 2019, esta operação repugnante recebeu um impulso com o surgimento do searchmarquis.com, uma página web que substitui, de repente, as preferências de navegação e desencadeia um processo de redirecionamento complexo que leva o tráfego para bing.com. Agora, no final de 2020, esta espécie particular do conhecido vírus de redirecionamento continua em força, demonstrando uma durabilidade sem precedentes contra listas negras e outros mecanismos benignos similares.

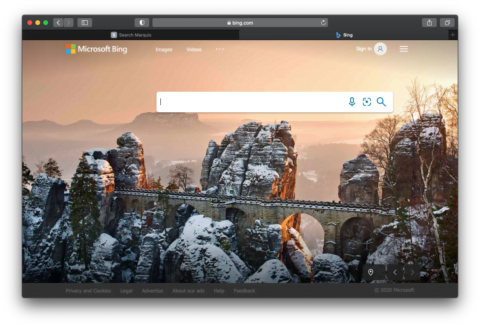

Que tipo de adversário digital é, então, o Search Marquis? Estritamente falando, é uma amostra de adware que apenas infiltra aparelhos Mac e desordena as preferências mais importantes do Safari, do Google Chrome e do Mozilla Firefox sem pedir explicitamente permissão. Quando a reformulação das definições ocultas é executada, cada tentativa de pesquisa devolve, primeiro searchmarquis.com, e depois SearchBaron.com, juntamente com uma sequência variável de URLs e, no final, a vítima acaba em bing.com. Uma vez que estas páginas apenas surgem na barra de estado do browser de forma passageira, as vítimas culpam erroneamente o Bing pelo problema. Na realidade, este operador não é mais que uma distração, não relacionada com o plano dos criminosos.

Os operadores do esquema de redirecionamento do Search Marquis dependem de bundling de aplicações para fazer chegar o seu código duvidoso aos Macs. Esta trama funciona da seguinte forma: o utilizador depara-se com um elemento de freeware, possivelmente uma versão desbloqueada de alguma app popular cara, e decide instalá-lo. Assim que começa, o cliente de instalação leva-o, subtilmente, a seguir a via rápida e continuar a clicar em “Próximo” sem pensar muito. Tendo completado esta configuração ostensivamente normal, porém, acabará por descobrir o seu browser pré-definido a conduzi-lo para a página errada de vez em quando. O truque está na opção ‘Rápida’ – a qual não diz o que está a ser realmente instalado. Se estiver suficientemente atento para a desselecionar e clicar em ‘Personalizada’, verá uma ou várias apps extra no mesmo pacote. A moral da história é que deve estar sempre atento desta forma.

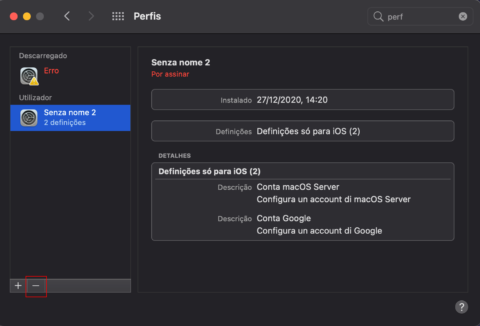

O vírus Search Marquis é extraordinariamente teimoso. Irá aperceber-se disso quando tentar desinstalar do seu Mac a aplicação maliciosa subjacente da forma normal. Ela simplesmente não desaparece. Porquê? Porque existe um perfil de configuração que o impede de reverter à condição normal do sistema. Assim, antes de especificar as preferências de navegação corretas, terá que eliminar este perfil, ou todos os esforços irão por água abaixo. Todas estas dicas e truques são extensivamente abarcados no tutorial abaixo.

Remover o vírus Search Marquis do seu Mac manualmente

Se está confortável com resolução de problemas manual, use os seguintes passos para desinstalar a aplicação desonesta Search Marquis do seu Mac. Ressalvamos que os mecanismos de persistência empregados pela infeção podem impedir que esta técnica seja, em última análise, eficaz. De qualquer forma, aqui está o procedimento:

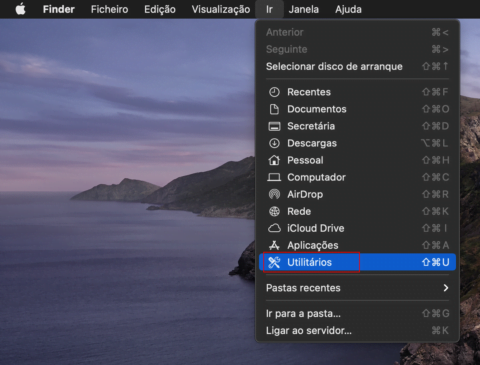

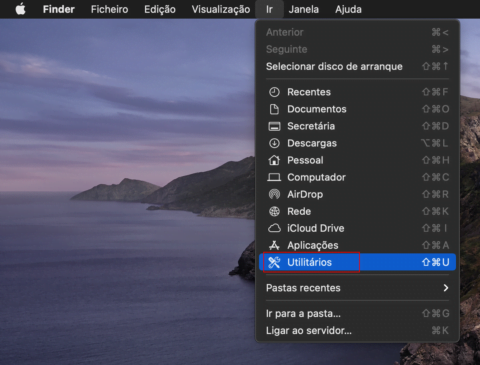

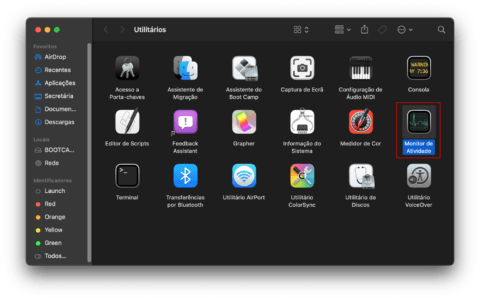

- Abra o diretório Utilitários sob o menu Ir no Finder do seu Mac.

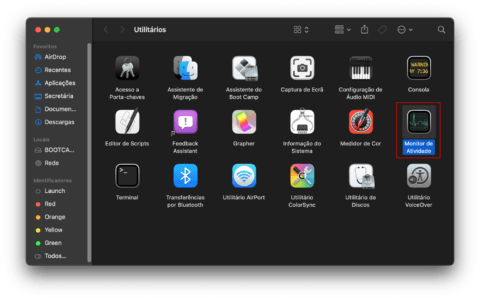

- No painel Utilitários, selecione Monitor de Atividade (o equivalente no Mac ao Gestor de Tarefas).

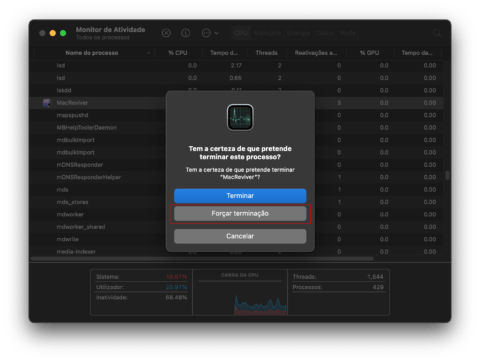

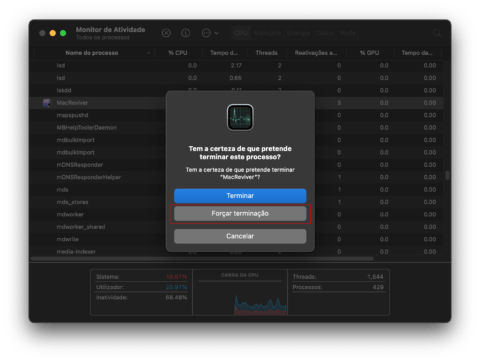

- Quando o ecrã do Monitor de Atividade aparece, verifique a lista de processos a decorrer para um item que não reconheça. Selecione essa entrada e clique na opção Terminar Processo (o botão com o símbolo X). O sistema irá responder a esta ação com uma caixa de confirmação, onde deverá selecionar Forçar terminação.

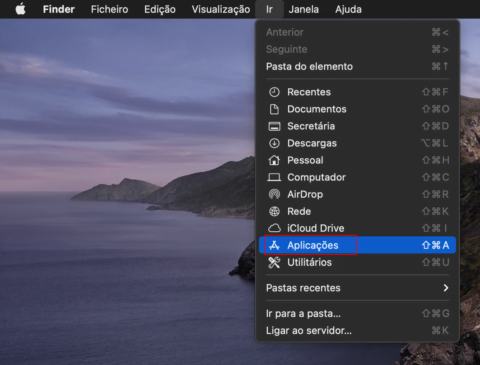

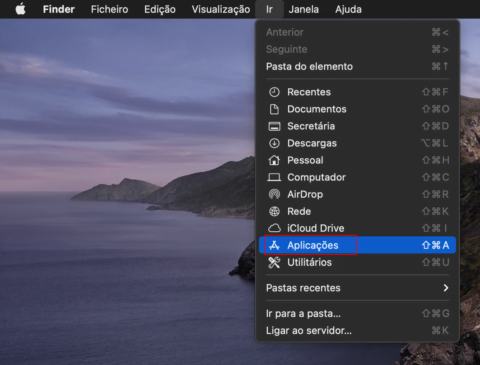

- Volte agora ao seu ambiente de trabalho, expanda o menu Ir e escolha Aplicações no menu suspenso.

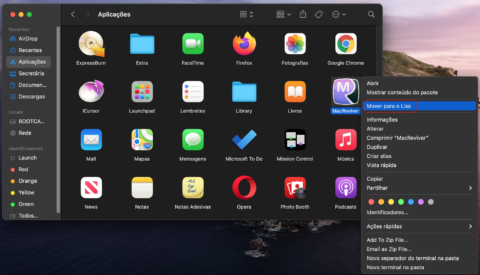

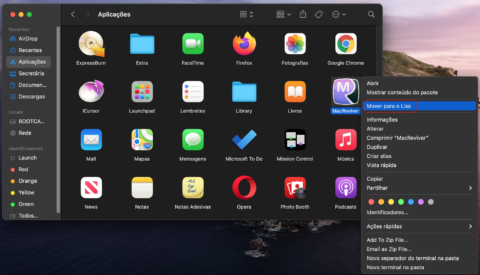

- Localize a entrada suspeita em Aplicações, clique sobre ela com o botão direito e selecione a opção Mover para o Lixo. O seu Mac poderá pedir, nesta altura, a sua palavra-passe de administrador - insira-a se for o caso.

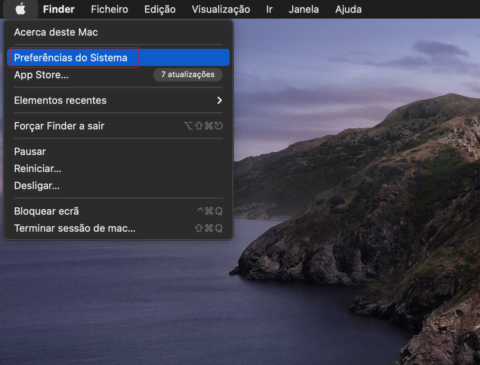

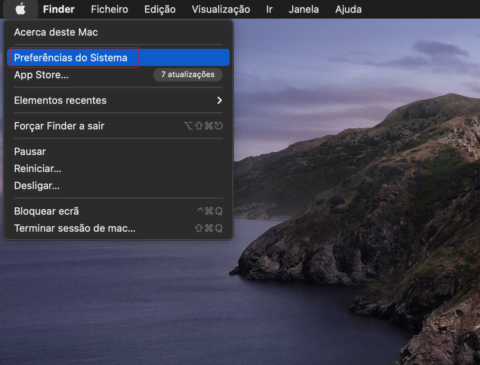

- Em seguida, vá ao menu Apple e selecione Preferências do Sistema no menu suspenso, como mostrado abaixo.

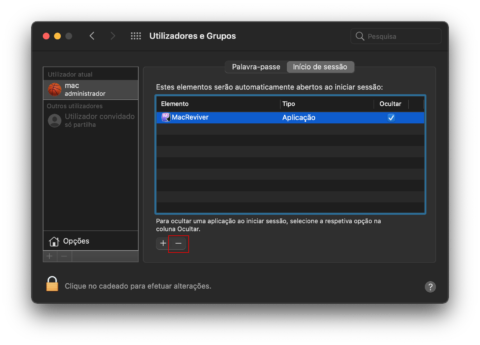

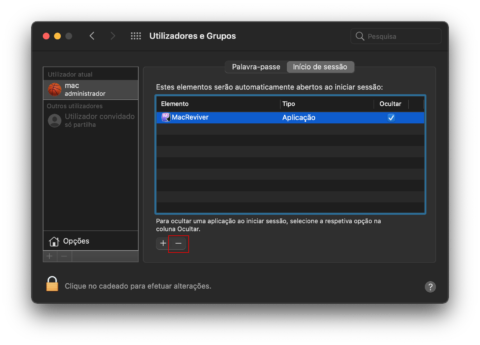

- Continue para Utilizadores e Grupos e selecione Início de sessão. O seu Mac irá apresentar a lista de apps que são executadas automaticamente durante a inicialização. Encontre a entrada indesejada e clique no botão “-” (menos) embaixo.

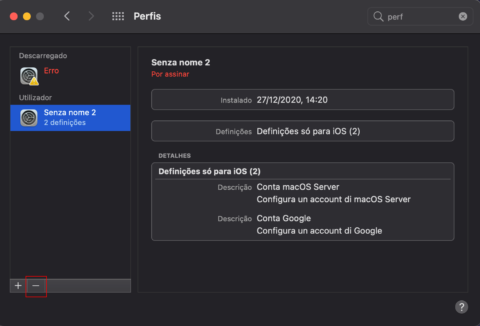

- No ecrã Preferências do Sistema, selecione Perfis. Localize o perfil de configuração suspeito e clique no botão “-” (menos).

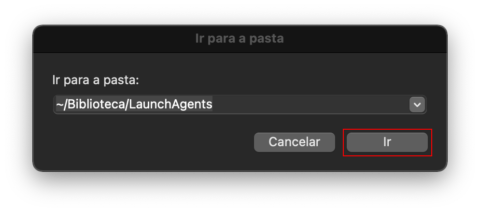

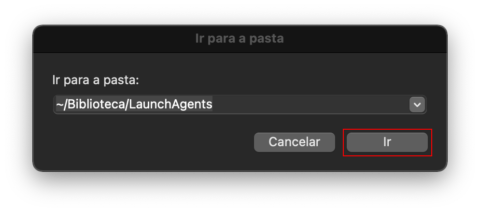

- Prossiga para o menu suspenso Ir no Finder e clique na opção Ir para a pasta.

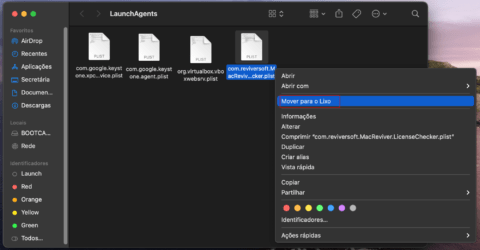

- Quando a caixa de pesquisa da pasta surgir, introduza o seguinte endereço: ~/Biblioteca/LaunchAgents e clique Ir.

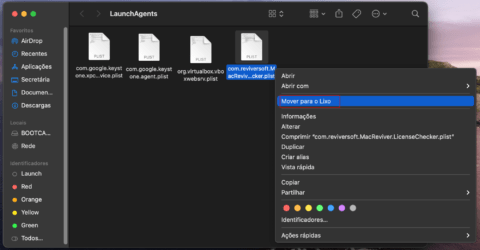

- Tendo entrado na pasta LaunchAgents, procure itens suspeitos e, caso encontre, envie todos para o Lixo.

- Siga a mesma lógica para pesquisar por pastas designadas /Biblioteca/LaunchAgents (sem til), /Biblioteca/LaunchDaemons, e ~Biblioteca/Application Support. Procure objetos potencialmente indesejados e envie-os para o Lixo assim que os localize.

Quando tiver terminado o processo manual de remoção do Search Marquis, leve o tempo que precisar e verifique se o vírus desapareceu do seu Mac. Se este continua a causar redirecionamentos do browser, prossiga para a secção seguinte deste tutorial.

Remoção do Search Marquis de web browsers

Nas circunstância de um sequestro de browser como este, executar uma restauração é o que faz mais sentido, apesar de algumas desvantagens óbvias. Definições como palavras-passe guardadas, páginas marcadas etc., desaparecerão, mas o mesmo acontecerá às alterações feitas pelo programa potencialmente indesejado. As instruções abaixo abordam o procedimento relativo aos web browsers mais visados pelo vírus searchmarquis.com.

Limpar o Safari

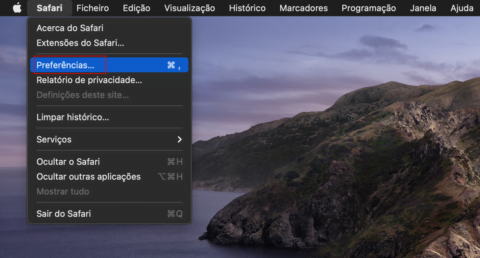

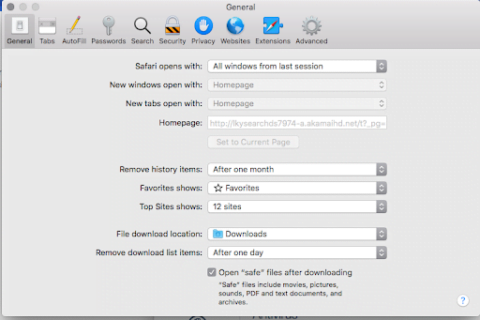

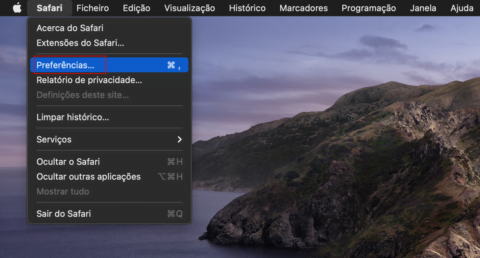

- Vá ao menu Safari e selecione Preferências.

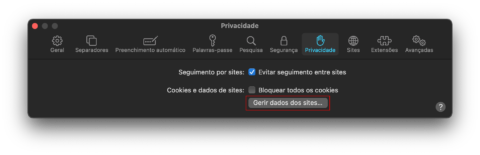

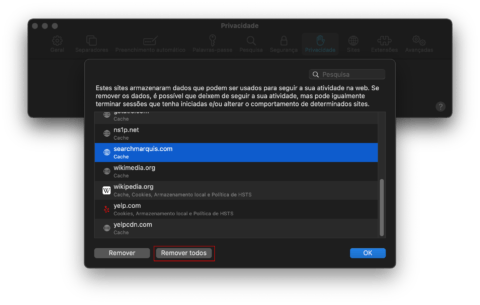

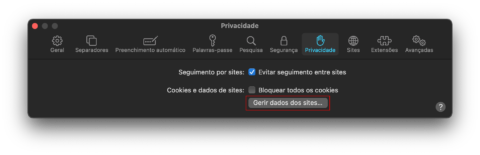

- No ecrã de Preferências do Safari, selecione o separador Privacidade e carregue no botão Gerir dados dos sites se estiver disposto a apagar todos os dados de websites armazenados no seu Mac (isto é recomendado em situação de sequestro pelo Search Marquis).

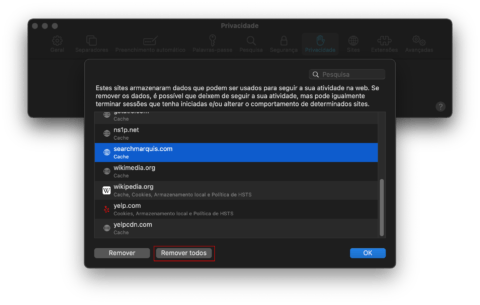

- Uma caixa de diálogo irá surgir, pedindo que valide a sua escolha. Clique no botão Remover todos caso tenha a certeza. Lembre-se que isto irá fazer log out de todos os seus serviços online e eliminar definições personalizadas do web browser tais como palavras-passe memorizadas, etc.

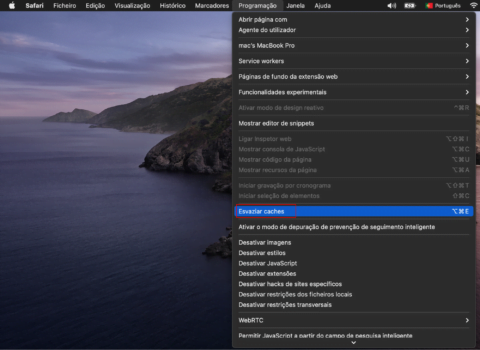

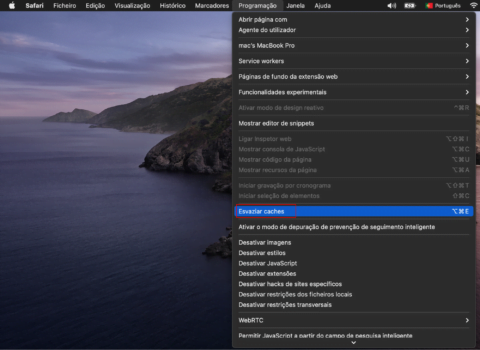

- Com o Safari aberto, clique em Programação na barra do Finder e selecione Esvaziar caches.

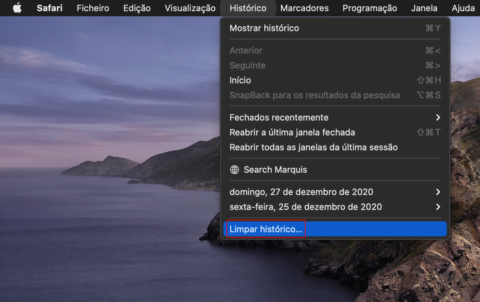

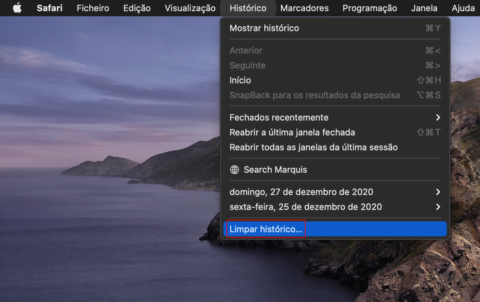

- Expanda o menu Histórico na área do Finder e clique em Limpar histórico no final da lista.

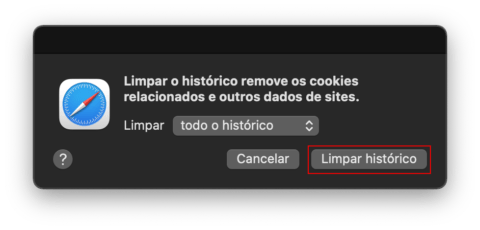

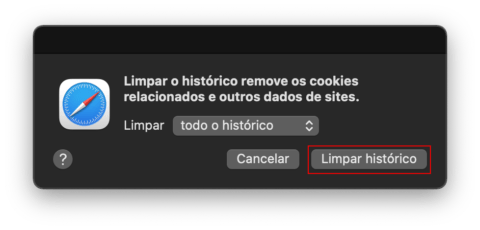

- Mantenha a opção todo o histórico selecionada (é a que está predefinida) e clique Limpar Histórico.

- Reiniciar Safari.

Restaurar o Google Chrome

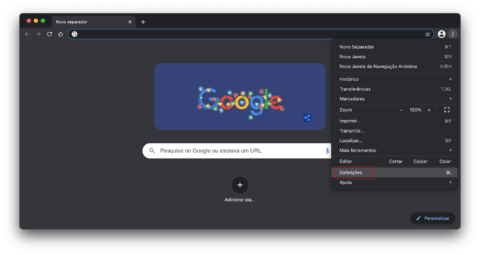

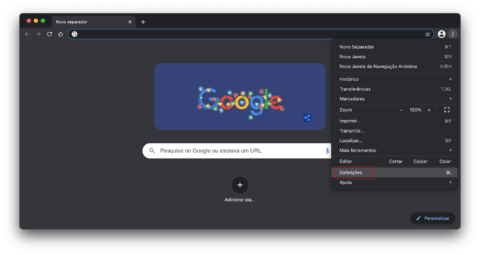

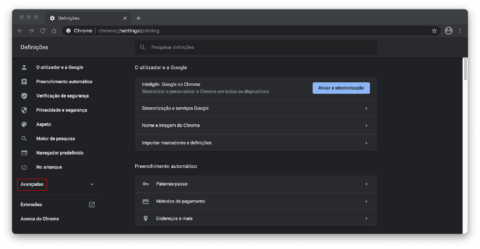

- Clique em Personalizar e controlar o Google Chrome (⁝) na zona superior direita da janela e selecione Definições. Outra forma é digitar chrome://settings na barra de URL e carregar em Enter.

- Prossiga para a área Avançadas, sob Definições.

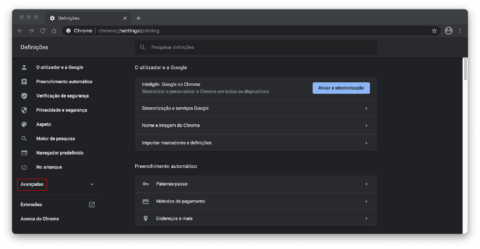

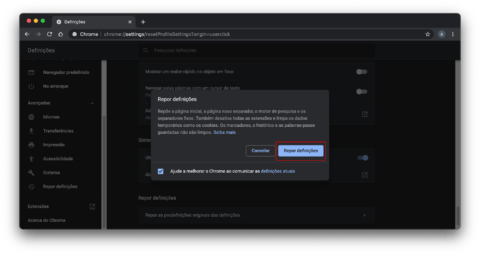

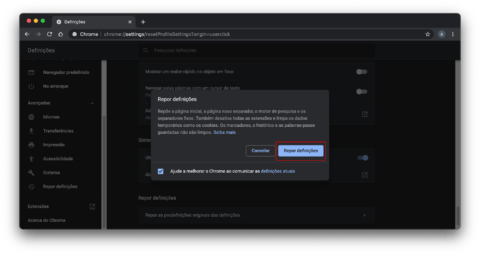

- Encontre a subsecção Repor definições e clique no link Repor as predefinições originais das definições dentro da mesma.

- O browser irá apresentar uma caixa de diálogo perguntando se tem a certeza de quer restaurar as definições às suas predefinições originais. Confirme clicando Repor definições.

- Reiniciar o Chrome.

Restaurar o Mozilla Firefox

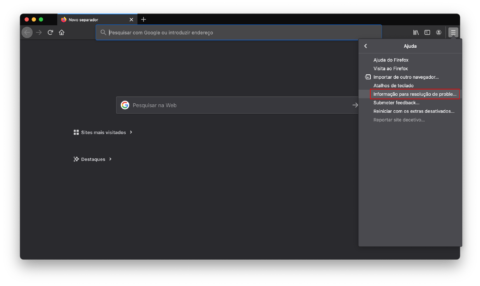

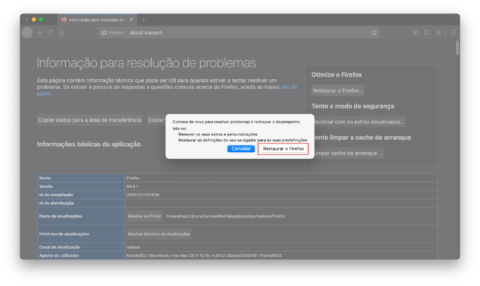

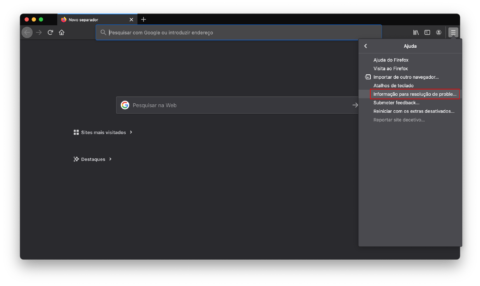

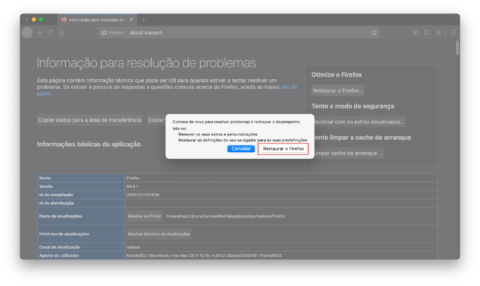

- Abra o Firefox e vá até Ajuda – Informação para resolução de problemas. Alternativamente, pode escrever about:support na barra de URL e carregue em Enter.

- Clique no botão Restaurar o Firefox e confirme as alterações.

- Reiniciar o Firefox.

Remova o vírus Search Marquis do seu Mac usando um pacote de segurança

A utilização de software de segurança automático para identificar e eliminar malware no Mac reduz o erro humano e assegura que mesmo o fragmento mais furtivo do culpado é localizado e expurgado.

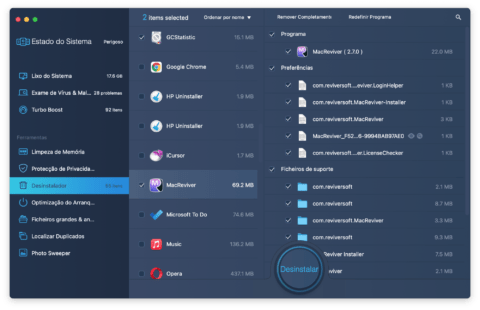

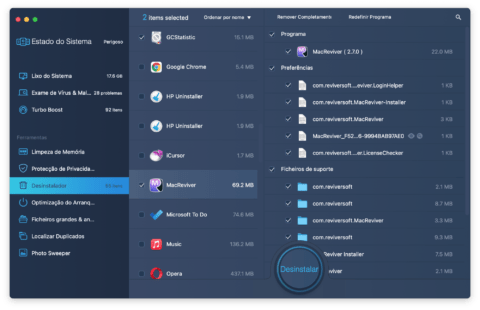

- Faça o download e instale o MacBooster. Esta ferramenta combina funções antimalware e de melhoria de desempenho para o Mac. Abra a aplicação e carregue no botão Examinar no painel Estado do Sistema. A ferramenta irá esquadrinhar o seu Mac em busca de problemas de memória e malware, incluindo o Search Marquis, e rapidamente gerará um relatório. Logo que esteja pronto, clique em Reparar para eliminar as ameaças. Baixar agora

- Para ir até ao fim na remoção do Search Marquis, selecione além disso o módulo Desinstalador. Este irá refletir todas as aplicações ativas no seu Mac numa lista única, permitindo que restaure ou se livre das desnecessárias em poucos cliques. Só precisa de localizar a aplicação indesejada, colocar uma marca de seleção ao lado da mesma e clicar em Remover Completamente no topo.

Terminou agora a remoção do Search Marquis do seu computador Mac. Por último, mas não menos importante, assegure-se que tem cautela adicional com instaladores de aplicações suspeitos no futuro.

Remover o vírus a.akamaihd.net Mac no Safari, Chrome, Firefox 29 Apr 2020 10:37 AM (4 years ago)

Existe atualmente um surto à larga escala do vírus Akamaihd Mac, mas os métodos para combater esta infeção devem ser do conhecimento geral e principalmente das suas vítima.

Existe atualmente um surto à larga escala do vírus Akamaihd Mac, mas os métodos para combater esta infeção devem ser do conhecimento geral e principalmente das suas vítima.

O que é o vírus Akamaihd Mac?

Ter o navegador sequestrado foi, desde sempre, um problema de segurança grave e incomodativo, mas um boom recente na distribuição de malware da Akamaihd Mac fez com que este fenómeno atingisse outro grau de seriedade. Esta infeção particular é uma entidade que há anos aumenta a sua presença nas campanhas de adware e malvertising, mas só no início de 2020 é que atingiu um nível sem precedentes, e a tendência parece continuar a fazer-se sentir. O problema está inteiramente relacionado com uma configuração errónea do navegador, levada à cabo por um vírus, que provoca redireccionamentos constantes de tráfego através de um URL com a série a.akamaihd.net.

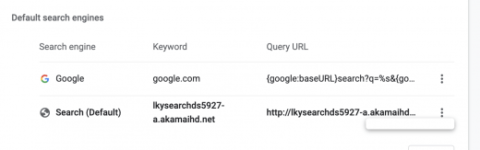

Algumas variantes comuns têm nomes de domínio com este formato: lkysearchds[random digits]-a.akamaihd.net, search[random digits]-a.akamaihd.net, ou default[random digits]-a.akamaihd.net. Vários exemplos concretos, no momento em que este artigo é escrito, incluem:

- lkysearchds1086-a.akamaihd.net

- lkysearchds1694-a.akamaihd.net

- lkysearchds1733-a.akamaihd.net

- lkysearchds2132-a.akamaihd.net

- lkysearchds3705-a.akamaihd.net

- lkysearchds3986-a.akamaihd.net

- lkysearchds4005-a.akamaihd.net

- lkysearchds4582-a.akamaihd.net

- lkysearchds4694-a.akamaihd.net

- lkysearchds5927-a.akamaihd.net

- lkysearchex01269-a.akamaihd.net

- search1173423-a.akamaihd.net

- cdncache-a.akamaihd.net

Estas séries substituem as predefinições do navegador sem qualquer autorização da parte da vítima. As definições afetadas incluem a homepage e o motor de busca predefinidos pelo utilizador. Quando isto acontece, o Safari, o Chrome e o Firefox apresentam repetidamente a página errada no Mac contaminado.

Embora exista uma variante específica do domínio akamaihd.net listada nas definições do navegador que não funciona (ver imagem acima), não é esta que o utilizador afetado visita repetidamente. Este URL é um elo auxiliar numa cadeia de redirecionamento que acaba por apresentar outro motor de busca. Apesar de uma das páginas de entrada neste enredo ser a legítima Yahoo Search, esta entidade sub-reptícia também conduz o utilizador a várias criações maliciosas já bem conhecidas, incluindo a Search Pulse ou a Any Search. Numa primeira fase, esta página em análise comporta-se como um mero recurso intermediário, que veicula a navegação web de uma forma simples, fazendo-a chegar ao serviço web de confiança já referido.

É uma tática complexa que pretende disfarçar a atividade maliciosa como algo relativamente benigno. O principal objetivo destes patifes é canalizar o tráfego intercetado na web através de várias redes de publicidade, fazendo com que tudo pareça uma falha com resultados de pesquisa inofensivos. Mas, quando analisado com profundidade, o website de destino revela ser página personalizada do Yahoo, cujo cabeçalho menciona Safe Finder, um serviço duvidoso, que se tornou popular por ser massivamente promovido por malware.

Ao contrário do que acontece no ataque que envolve a Yahoo Search para transmitir uma falsa legitimidade, o vírus akamaihd.net Mac consegue redirecionar o navegador web para algo que é claramente suspeito. Por exemplo, as páginas apresentadas podem ser search.searchpulse.net ou search.anysearchmanager.com. Estão ambas relacionadas com campanhas nocivas de sequestro do navegador Mac feitas por um reputado grupo cibercriminoso. Nenhuma apresenta resultados autênticos, é apenas uma plataforma de negociação de tráfego de internet alicerçada em publicidade. É pena que este lucro seja obtido feito à custa dos utilizadores comuns do Mac, vítimas desta ameaça que atinge os navegadores.

O método de propagação dos crimes cibernéticos modernos, que incluem o vírus akamaihd, é aparentemente inofensivo. Faz parte de uma falsa atualização do Adobe Flash Player, com popups enganadores exibidos em websites pirateados ou maliciosos. Apesar de isto ser muito polémico do ponto de vista das brechas securitárias, o Adobe Flash é conhecido pro todos os utilizadores. Encontrar um anúncio popup que recomenda a instalação da última versão deste produto, o que permitirá ver conteúdos online, leva naturalmente um utilizador a fazê-lo. Mas há inúmeras variantes trojanizadas desta aplicação, que prontamente disseminam o vírus Mac como parte desse pacote atualizador. Recomendamos obviamente evitar este tipo de atualizações impingidas por alertas incómodos em websites. Se a infeção akamaihd já estiver a provocar danos num Mac, abaixo apresentamos os passos para acabar com ela.

Remoção manual do vírus de redirecionamento Akamaihd do Mac

Se está confortável com resolução de problemas manual, use os seguintes passos para desinstalar a aplicação desonesta Akamaihd.net do seu Mac. Ressalvamos que os mecanismos de persistência empregados pela infeção podem impedir que esta técnica seja, em última análise, eficaz. De qualquer forma, aqui está o procedimento:

- Abra o diretório Utilitários sob o menu Ir no Finder do seu Mac.

- No painel Utilitários, selecione Monitor de Atividade (o equivalente no Mac ao Gestor de Tarefas).

- Quando o ecrã do Monitor de Atividade aparece, verifique a lista de processos a decorrer para um item que não reconheça. Selecione essa entrada e clique na opção Terminar Processo (o botão com o símbolo X). O sistema irá responder a esta ação com uma caixa de confirmação, onde deverá selecionar Forçar terminação.

- Volte agora ao seu ambiente de trabalho, expanda o menu Ir e escolha Aplicações no menu suspenso.

- Localize a entrada suspeita em Aplicações, clique sobre ela com o botão direito e selecione a opção Mover para o Lixo. O seu Mac poderá pedir, nesta altura, a sua palavra-passe de administrador - insira-a se for o caso.

- Em seguida, vá ao menu Apple e selecione Preferências do Sistema no menu suspenso, como mostrado abaixo.

- Continue para Utilizadores e Grupos e selecione Início de sessão. O seu Mac irá apresentar a lista de apps que são executadas automaticamente durante a inicialização. Encontre a entrada indesejada e clique no botão “-” (menos) embaixo.

- No ecrã Preferências do Sistema, selecione Perfis. Localize o perfil de configuração suspeito e clique no botão “-” (menos).

- Prossiga para o menu suspenso Ir no Finder e clique na opção Ir para a pasta.

- Quando a caixa de pesquisa da pasta surgir, introduza o seguinte endereço: ~/Biblioteca/LaunchAgents e clique Ir.

- Tendo entrado na pasta LaunchAgents, procure itens suspeitos e, caso encontre, envie todos para o Lixo.

- Siga a mesma lógica para pesquisar por pastas designadas /Biblioteca/LaunchAgents (sem til), /Biblioteca/LaunchDaemons, e ~Biblioteca/Application Support. Procure objetos potencialmente indesejados e envie-os para o Lixo assim que os localize.

Quando tiver terminado o processo manual de remoção do Akamaihd.net, leve o tempo que precisar e verifique se o vírus desapareceu do seu Mac. Se este continua a causar redirecionamentos do browser, prossiga para a secção seguinte deste tutorial.

Remover os redirecionamentos Akamaihd.net do browser afetado no Mac

Nas circunstância de um sequestro de browser como este, executar uma restauração é o que faz mais sentido, apesar de algumas desvantagens óbvias. Definições como palavras-passe guardadas, páginas marcadas etc., desaparecerão, mas o mesmo acontecerá às alterações feitas pelo programa potencialmente indesejado. As instruções abaixo abordam o procedimento relativo aos web browsers mais visados pelo vírus Akamaihd.net.

Limpar o Safari

- Vá ao menu Safari e selecione Preferências.

- No ecrã de Preferências do Safari, selecione o separador Privacidade e carregue no botão Gerir dados dos sites se estiver disposto a apagar todos os dados de websites armazenados no seu Mac (isto é recomendado em situação de sequestro pelo Akamaihd.net).

- Uma caixa de diálogo irá surgir, pedindo que valide a sua escolha. Clique no botão Remover todos caso tenha a certeza. Lembre-se que isto irá fazer log out de todos os seus serviços online e eliminar definições personalizadas do web browser tais como palavras-passe memorizadas, etc.

- Com o Safari aberto, clique em Programação na barra do Finder e selecione Esvaziar caches.

- Expanda o menu Histórico na área do Finder e clique em Limpar histórico no final da lista.

- Mantenha a opção todo o histórico selecionada (é a que está predefinida) e clique Limpar Histórico.

- Reiniciar Safari.

Restaurar o Google Chrome

- Clique em Personalizar e controlar o Google Chrome (⁝) na zona superior direita da janela e selecione Definições. Outra forma é digitar chrome://settings na barra de URL e carregar em Enter.

- Prossiga para a área Avançadas, sob Definições.

- Encontre a subsecção Repor definições e clique no link Repor as predefinições originais das definições dentro da mesma.

- O browser irá apresentar uma caixa de diálogo perguntando se tem a certeza de quer restaurar as definições às suas predefinições originais. Confirme clicando Repor definições.

- Reiniciar o Chrome.

Restaurar o Mozilla Firefox

- Abra o Firefox e vá até Ajuda – Informação para resolução de problemas. Alternativamente, pode escrever about:support na barra de URL e carregue em Enter.

- Clique no botão Restaurar o Firefox e confirme as alterações.

- Reiniciar o Firefox.

Remoção automática do vírus akamaihd.net do Mac

A utilização de software de segurança automático para identificar e eliminar malware no Mac reduz o erro humano e assegura que mesmo o fragmento mais furtivo do culpado é localizado e expurgado.

- Faça o download e instale o MacBooster. Esta ferramenta combina funções antimalware e de melhoria de desempenho para o Mac. Abra a aplicação e carregue no botão Examinar no painel Estado do Sistema. A ferramenta irá esquadrinhar o seu Mac em busca de problemas de memória e malware, incluindo o Akamaihd.net, e rapidamente gerará um relatório. Logo que esteja pronto, clique em Reparar para eliminar as ameaças. Baixar agora

- Para ir até ao fim na remoção do Akamaihd.net, selecione além disso o módulo Desinstalador. Este irá refletir todas as aplicações ativas no seu Mac numa lista única, permitindo que restaure ou se livre das desnecessárias em poucos cliques. Só precisa de localizar a aplicação indesejada, colocar uma marca de seleção ao lado da mesma e clicar em Remover Completamente no topo.

Terminou agora a remoção do Akamaihd.net do seu computador Mac. Por último, mas não menos importante, assegure-se que tem cautela adicional com instaladores de aplicações suspeitos no futuro.

Como remover o vírus WebDiscover Browser 13 Mar 2019 7:48 AM (6 years ago)

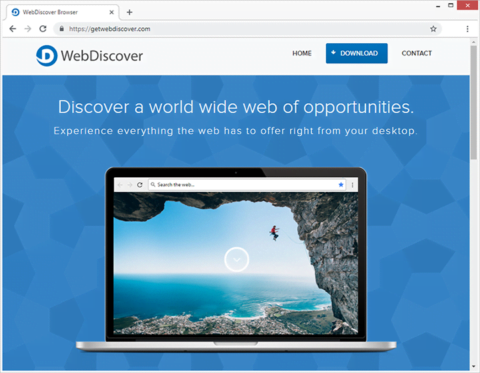

Atualmente, o malware em navegadores é tão comum que já merece uma disciplina especial nas escolas, capaz de ensinar os alunos a evitar este problema. Algumas destas pestes exibem imensos anúncios online, enquanto outras dedicam-se ao redirecionamento do tráfego web. O programa malicioso WebDiscover Browser faz as duas coisas. Adiciona uma barra de pesquisa ao topo do ambiente de trabalho do Windows, a qual promove um serviço web iníquo, misturado com informação patrocinada.

O que é o vírus WebDiscover Browser?

O WebDiscover Browser é uma aplicação irritante para o Windows que reduz a amplitude do método de pesquisa na internet das suas vítimas, fazendo com que esta fique por padrão vinculada a um serviço que pouco tem a oferecer. Quando instalada – normalmente sem o consentimento e conhecimento do utilizador –, acrescenta uma barra de pesquisa no topo do ambiente de trabalho. À primeira vista, este painel de navegação parece disponibilizar uma funcionalidade de pesquisa web sem que, para isso, o utilizador tenha de abrir uma página no navegador. Algumas pessoas podem achar este recurso útil, mas as desvantagens desta aparente serventia rapidamente arruínam a experiência do utilizador. Antes de mais, qualquer busca feita nesta barra aciona o Chrome, onde os resultados são apresentados através de um serviço cuja segurança é no mínimo questionável.

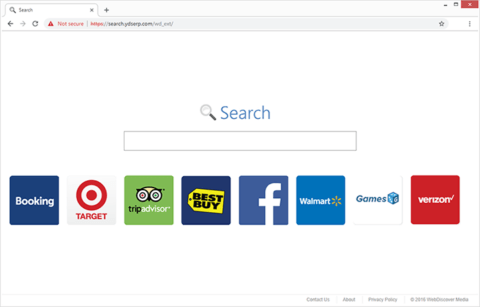

Percebe-se de imediato que a jogada do WebDiscover Browser é impingir o seu próprio motor de busca. Este encontra-se hospedado em search.ydserp.com. A página principal não é de todo pormenorizada – apresenta apenas uma caixa de pesquisa e alguns links para subseções, como a página de contatos e a Política de Privacidade. Tudo o que escrever nesta área acaba por ser pesquisado no Bing. Eis o resumo destes serviços: a barra de ferramentas, afixada no ambiente de trabalho, abre o Chrome e encaminha os pedidos para um pseudo provedor inútil em search.ydserp.com (o URL apresenta normalmente “wd_xt” como sufixo). Todas as palavras-chave introduzidas subsequentemente redirecionam o utilizador para o Bing, o motor de busca da Microsoft. Não faz sentido, certo?

Contudo, é precisamente este o método usado pela maioria das campanhas de monetização com base em tráfego malicioso. Tudo se resumo à criação de tráfego web, vendendo-o a publicitários e a outras partes interessadas que possam surgir. Aquilo que temos, entre as várias etapas, é um grupo de hosts a montar sub-repticiamente um esquema fraudulento, onde as visitas dos utilizadores são emuladas enquanto parte integrante de um sistema de malvertising em grande escala.

Existe outro pormenor em relação ao WebDiscover Browser, o maior ponto negativo desta aplicação. A homepage do suposto motor de busca, quando aberta, emite um sinal de alerta. O navegador exibe um aviso relacionado com “Conteúdo inseguro bloqueado”, afirmando que “A página tentou carregar scripts de fontes não autenticadas”. Se permitir a execução destes scripts, ser-lhe-á apresentada publicidade em ícones de grandes dimensões, que o encaminham para serviços populares como Facebook, Booking.com, TripAdvisor, Best Buy, Walmart e Verizon. Claro, quando este adware opera dentro dum sistema, abre reiteradamente o navegador, já com estes scripts ativados, carregando-os automaticamente sem qualquer notificação. Isto representa um potencial risco para a privacidade, permitindo também a exibição de publicidade encapotada.

O vírus WebDiscover Browser imiscui-se no PC com uma tática dúbia. O seu inescrupuloso criador aposta na criação de pacotes freeware para manipular os utilizadores, fazendo com que estes descarreguem e instalem o produto controverso. Alguns destes duvidosos clientes de instalação tentam imitar a configuração do Adobe Flash Player, processadores de texto tipo Bloco de Notas, ferramentas de melhoramento de multimédia, descarregadores de vídeos, cracks para aplicações, ferramentas para atualizar drivers, etc. Os assistentes de instalação destas ferramentas, após um olhar mais detalhado, poderão recomendar o WebDiscover Browser como extra. Como tal, ao estar de acordo com a opção de instalação Expressa, poderá ser vítima deste programa malicioso. É por isso que deve ser dada prioridade a um modo personalizado ou avançado de instalação durante estas instalações. Permite-lhe ver aquilo que lhe está a ser impingido, podendo cancelar essas opções. Se este esquema o apanhou e se o vírus da barra de ferramentas WebDiscover Browser está inculcado no seu computador, eis o que deve fazer para acabar com ele totalmente.

Remoção automática do vírus WebDiscover Browser

Um fluxo de trabalho ótimo para eliminar o vírus WebDiscover Browser é alavancar um aplicativo de segurança que irá identificar todos os softwares potencialmente maliciosos no seu computador e lidar com isso da maneira certa. Esta abordagem garante uma remoção completa assim como o remedeio do sistema, e permite evitar danos indesejados que possam ocorrer durante uma eliminação manual de malware.

- Faça o download e instale o software de instalação do removedor de WebDiscover Browser. Inicie o software e clique no botão Iniciar Verificação do Computador. Aguarde que a aplicação procure ameaças no seu computador.

Quando a aplicação terminar de verificar o seu computador, irá mostra-lhe uma lista extensiva de objetos detetados. Clique na opção Consertar Ameaças para que a aplicação possa remover totalmente os WebDiscover Browser e outras infeções afiliadas que sejam encontradas no seu PC.

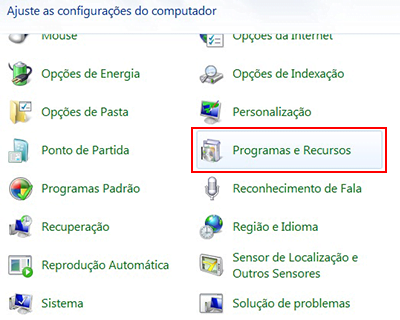

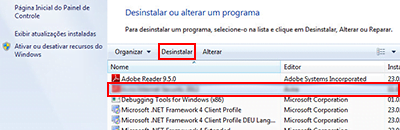

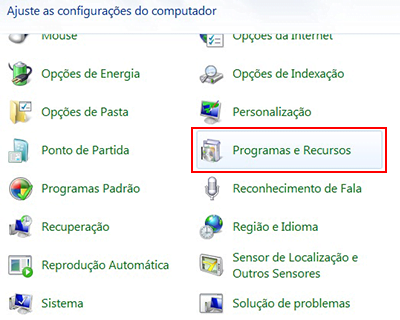

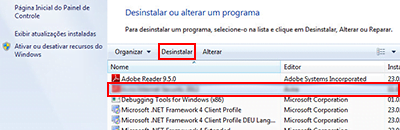

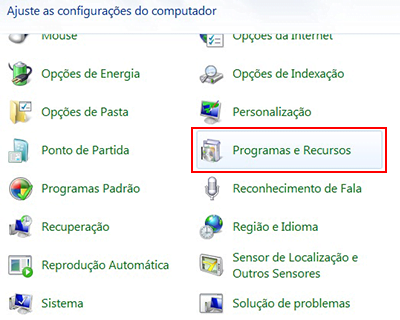

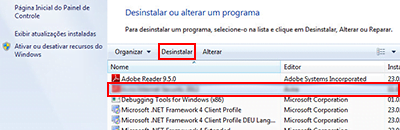

Desinstale o software problemático através do Painel de Controle

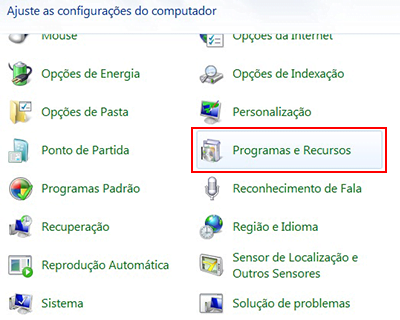

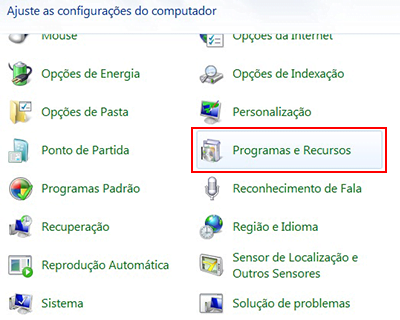

- Vá ao Painel de Controle no menu Iniciar do Windows. Vá para Programas e Recursos (Windows 8), Desinstalar um programa (Windows Vista / Windows 7) ou Adicionar ou remover programas (Windows XP)

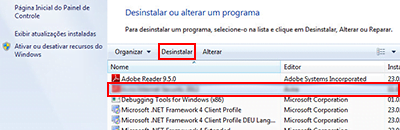

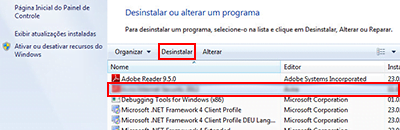

- Encontre o WebDiscover Browser na lista de programas e desinstale-o

- Infelizmente, esta operação no Painel de Controle pode não resolver o problema propriamente. Se for o caso, utilize a ferramenta de limpeza sugerida ou tente a opção de resetar o navegador conforme descrito abaixo.

Remoção do vírus WebDiscover ao redefinir o navegador afetado

Esta parte do guia abrange passos fáceis de seguir para terminar a atividade do adware sob consideração nos principais navegadores que afeta.

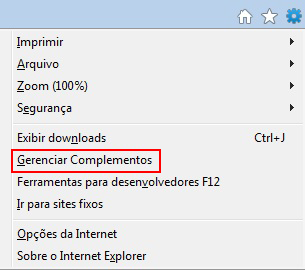

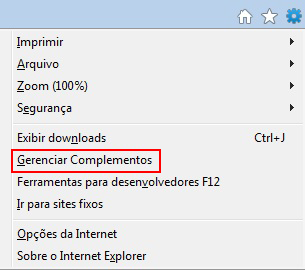

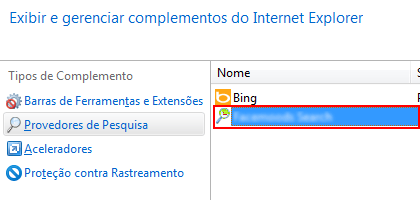

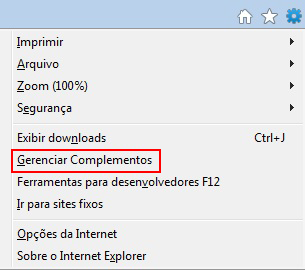

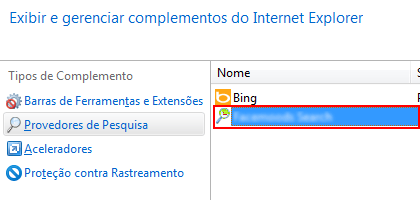

Remover o WebDiscover Browser do Microsoft Internet Explorer

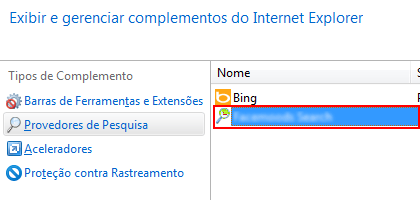

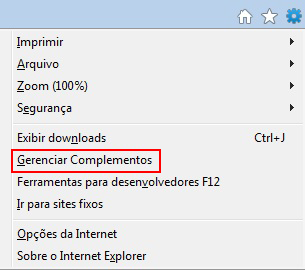

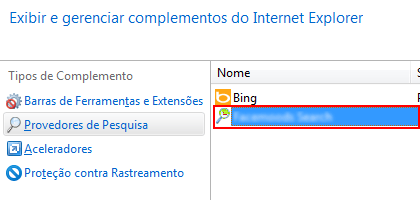

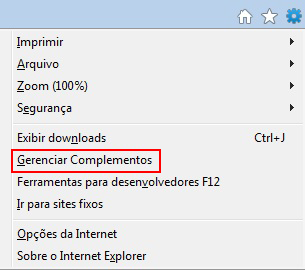

- Vá a Ferramentas –> Gerenciar Complementos

- Quando estiver no interface Gerenciar Complementos, clique em Provedores de Pesquisa na secção à direita e selecione um serviço que você deseje utilizar como motor de preferência clicando com o botão do lado direito do rato e selecionando Definir como padrão. Não se esqueça também de eliminar WebDiscover Browser Homes ou WebDiscover Browser Search desta lista selecionando Remover no menu contexto

- Clique em Barras de Ferramentas e Extensões no mesmo ecrã, encontre WebDiscover Browser Homes que aí estejam, e elimine-os através do mesmo procedimento descrito no passo anterior

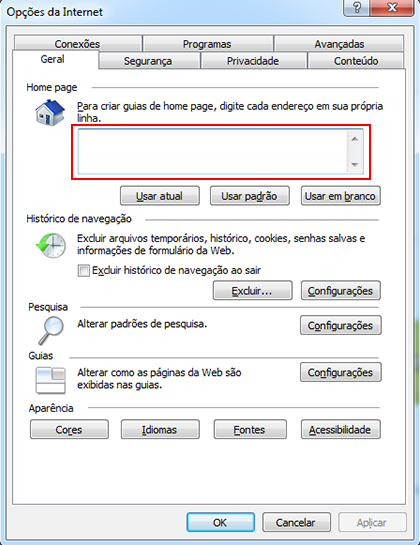

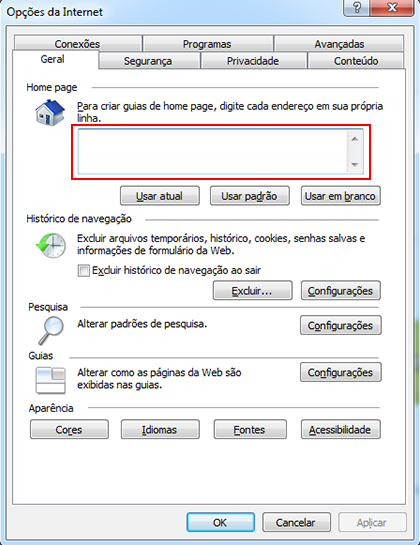

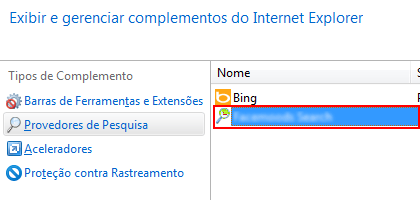

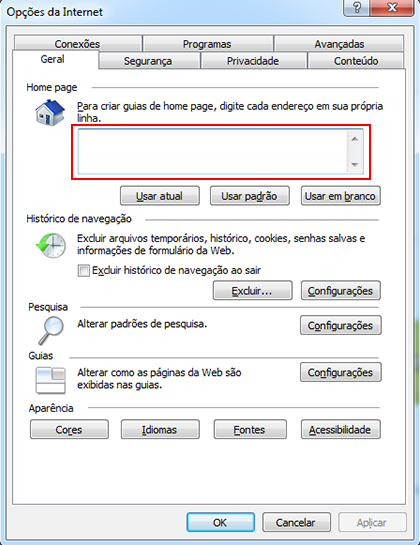

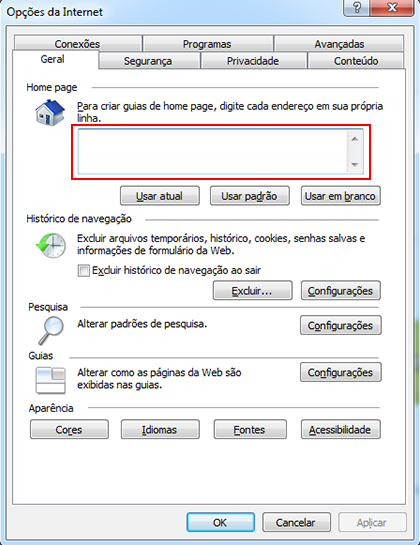

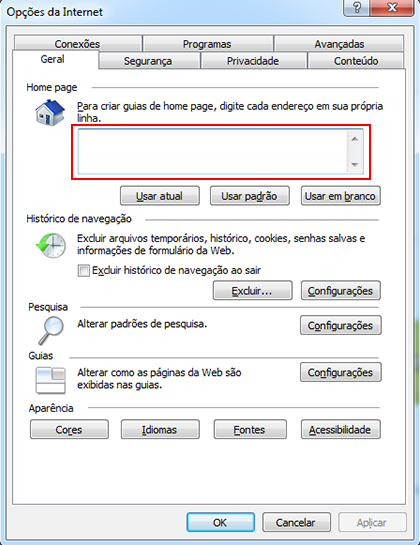

- De modo a configurar a sua Página Inicial preferida do IE, selecione Opções da Internet por baixo de Ferramentas, e depois siga para o separador Geral e escreva aí o endereço desejado por baixo de Página Inicial em vez de WebDiscover Browser

- Para obter as configurações iniciais do IE do modo como deviam estar, clique com o rato do lado direito no respectivo atalho, selecione Propriedades, clique no separador Atalho e elimine toda a linha com início como WebDiscover Browser do campo que diz Destino. Salve as alterações.

Remoção de WebDiscover Browser para o Mozilla Firefox

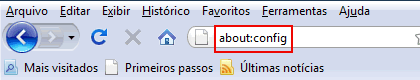

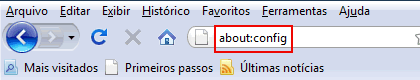

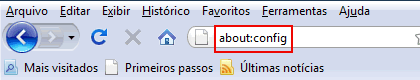

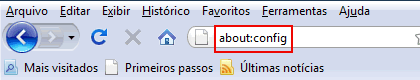

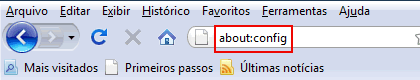

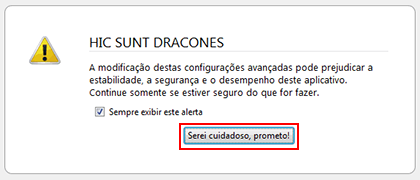

- Escreva about:config na barra de endereços e carregue em Enter

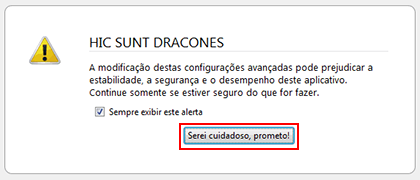

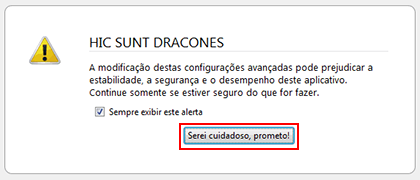

- Quando o Firefox aparecer com alerta de garantia, leia e clique no botão de confirmação como é demonstrado na imagem em baixo

- Escreva WebDiscover Browser no campo de Pesquisa e pressione Enter. Ao fazê-lo, irá mostrar uma lista de preferências do Firefox associadas a este adware. Clique no botão do lado direito do rato num desses registos e selecione Repor do menu de cada vez

- As configurações de atalhos do Firefox podem ser depuradas fazendo o seguinte: clique no botão do lado direito do rato, selecione Propriedades no menu que aparece, clique no separador Atalho, e apague WebDiscover Browser juntamente com os símbolos subsequentes. Salve as alterações e saia.

Remover o WebDiscover Browser do Google Chrome

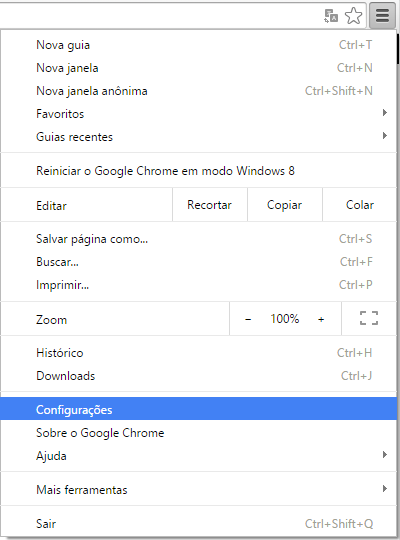

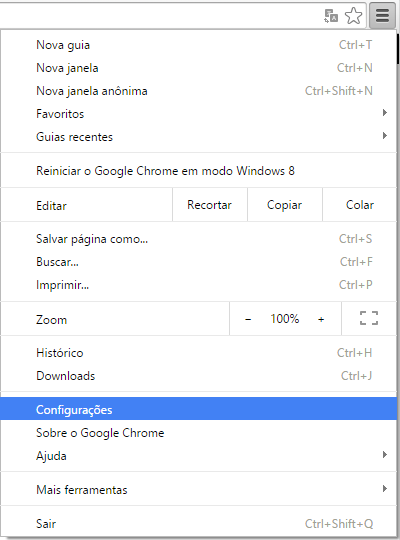

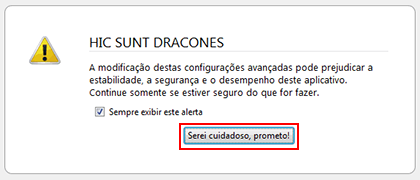

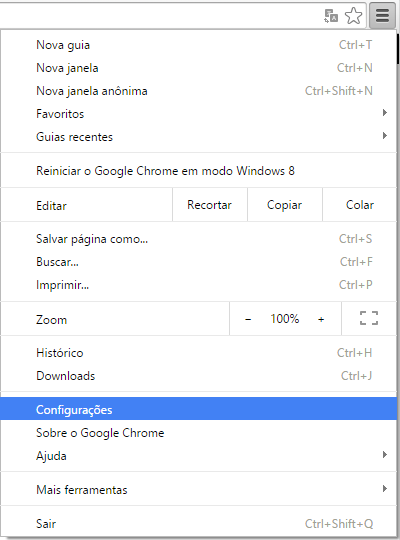

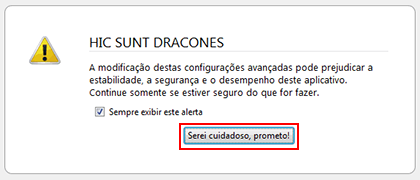

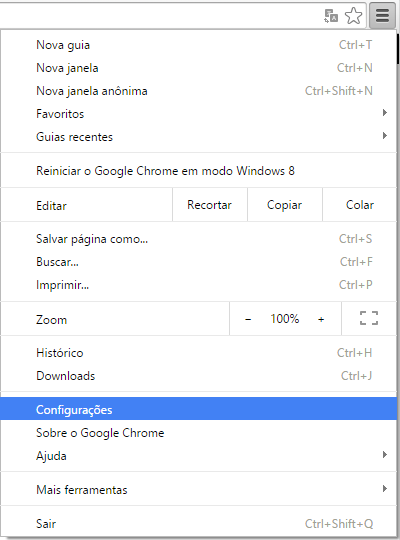

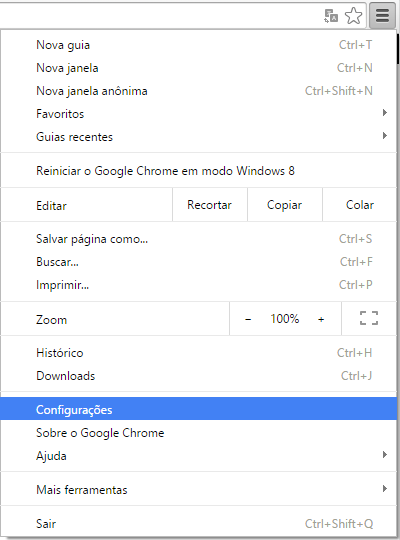

- Clique no ícone de menu do Chrome, e selecione Configurações

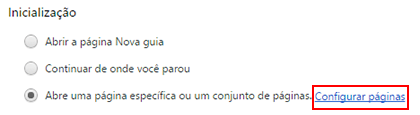

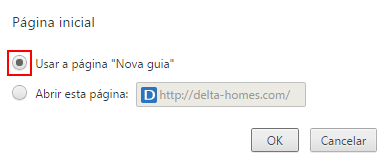

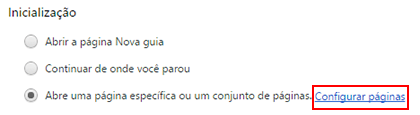

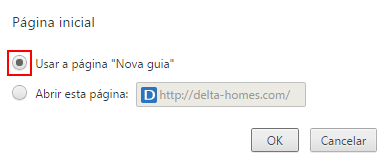

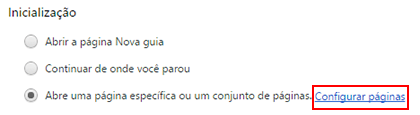

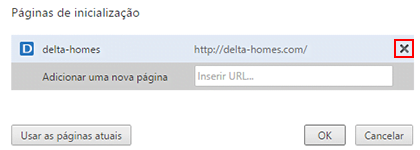

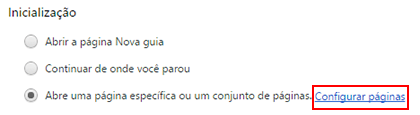

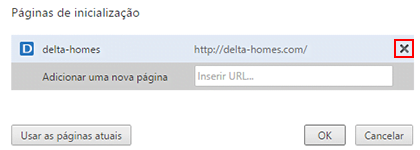

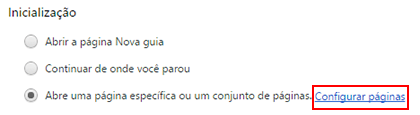

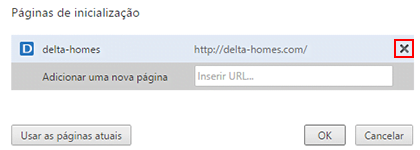

- Vá à subsecção Inicialização, selecione Abrir uma página específica ou um conjunto de páginas, e clique Configurar páginas

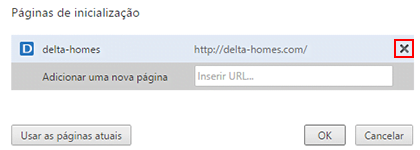

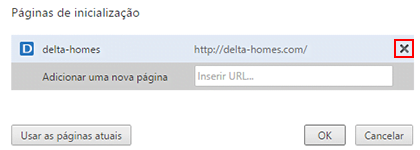

- O Chrome irá aparecer com uma interface de Páginas de inicialização, onde poderá localizar WebDiscover Browser e removê-los clicando no botão X como demonstrado

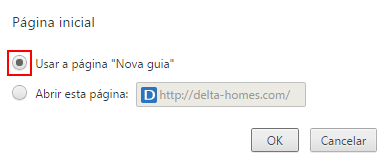

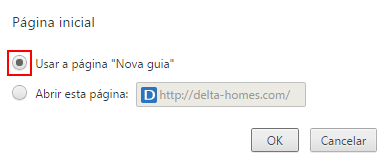

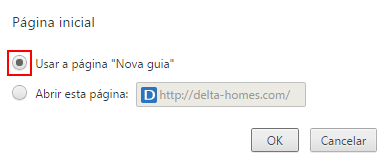

- Por baixo da Página inicial, selecione Usar a página "Nova guia"

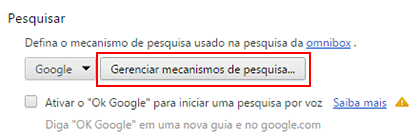

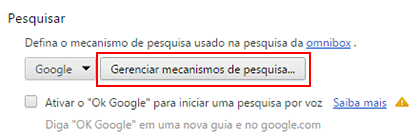

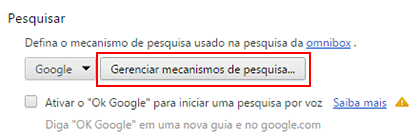

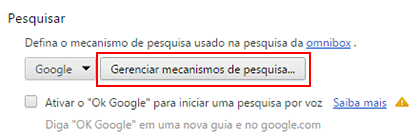

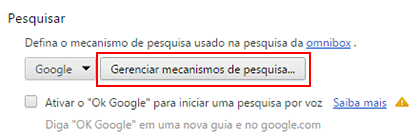

- Vá à subsecção Pesquisar e clique me Gerenciar mecanismos de perquisa... Examine a lista para ver se encontra o objeto com o nome WebDiscover Browser e clique no botão X do lado direito de modo a eliminá-lo. Certifique-se de que seleciona também o motor de busca a ser usado como padrão

- Corrigir as configurações de atalho do Chrome é possível se o fizer desta forma: clique no botão do lado direito do rato no atalho e selecione Propriedades. Prossiga para o separador Atalho (o do meio), encontre o campo Destino em baixo, e elimine os WebDiscover Browser daí. Certifique-se de que salva as alterações antes de sair.

Verifique se o vírus WebDiscover foi totalmente removido

Uma avaliação após o ocorrido a fim de verificar o componente de precisão nos cenários de remoção de malware é um excelente hábito que previne o ressurgimento de código malicioso ou a reaplicação de frações indesejáveis. Garanta a sua segurança ao executar uma verificação de segurança adicional.

Remoção do ransomware .adobe e recuperação de ficheiros 15 Dec 2018 11:20 PM (6 years ago)

Existe agora uma nova variante do ransomware Dharma/CrySiS, que adiciona a extensão .adobe aos ficheiros encriptados e deposita uma nota de regaste intitulada FILES ENCRYPTED.txt.

O ransomware é uma das poucas estirpes de código malicioso que provoca um caos total. Ao contrário da esmagadora maioria do malware, tem como alvo o ativo insubstituível do utilizador – os seus dados pessoais. A infiltração sub-reptícia num computador, uma verificação à procura de ficheiros valiosos, a implementação de criptografia para bloquear os itens identificado e a apresentação de pedidos de resgate – todos estes são elementos habituais num ataque deste género. A amostra ou, melhor, a linhagem intitulada Dharma (CrySiS) não é muito diferente das restantes. A única novidade trazida pela sua mais recente versão é a extensão .adobe, a qual é adicionada aos ficheiros encriptados, enquanto a nota de resgate intitulada FILES ENCRYPTED.txt é idêntica às das edições anteriores, incluindo a variante .combo.

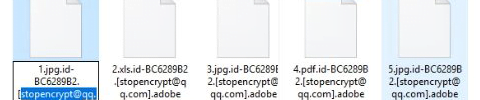

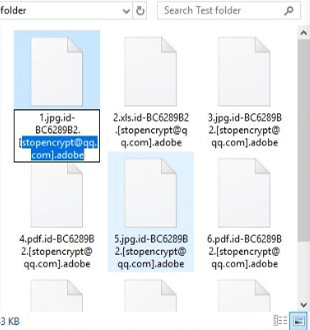

Quando executado num computador, o ransomware .adobe infiltra todas as unidades de disco alfabetizadas na estrutura do sistema. Se uma unidade amovível estiver ativa, também ela é sujeita à sua ação. O objetivo desta perpetração passa por encontrar todos os pedaços de informação considerados importantes para a vítima. Os formatos de ficheiro Dharma procuram por todos os tipos de documentos Office, imagens, vídeos e bases de dados, entre muitos outros. Assim que a verificação termina, o módulo criptográfico da infeção entra em campo. Baralha os ficheiros identificados a um nível mais profundo, aplicando uma mistura impenetrável de cifras AES e RSA. Esta técnica impede que o utilizador tenha acesso a todos os dados importantes, substituindo os ícones dos ficheiros com elementos em branco que o sistema operativo é incapaz de reconhecer.

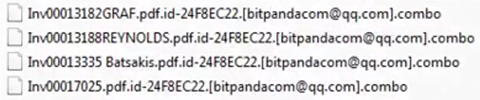

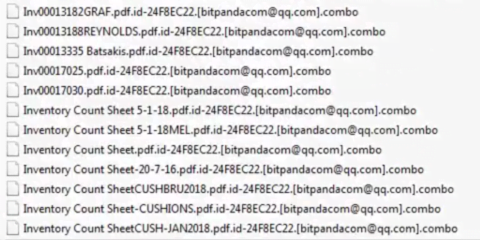

Não só deixa de ser impossível abrir ou aceder a estes itens, como os seus nomes são também alterados. As designações originais dos ficheiros passam a incluir séries com o seguinte formato id-{ID da vítima com 8 carateres hexadecimais}.[endereço de email do extorsionista].adobe. Até ao momento, as vítimas já relataram a presença destes emails entre os parêntesis retos: stopencrypt@qq.com, e btcdecripter@qq.com. Assim, uma amostra cujo nome seja 1.bmp transformar-se-á numa entidade gravemente corrompida semelhante a: 1.bmp.id-BA2157C1.[btcdecripter@qq.com].adobe.

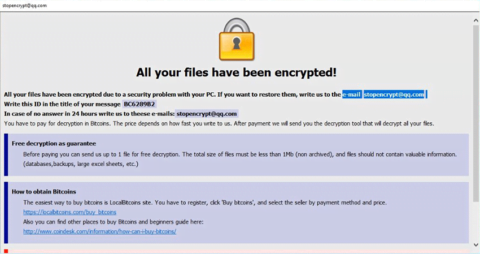

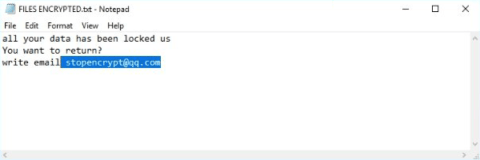

Apesar de a informação de contato dos atacantes embutida nos nomes dos ficheiros ser um exemplo claro do passo que deve ser tomado a seguir, o ransomware .adobe é ainda mais óbvio ao depositar notas de resgaste. Falamos aqui de dois objetos – um ficheiro HTA e um documento TXT. O primeiro, Info.hta, é na verdade uma aplicação automaticamente acionada cuja janela vai ao encontro do endereço de email do burlão. Coloca as culpas da encriptação não autorizada num “problema de segurança” do PC e instrui o utilizador a enviar um email para os malfeitores. O assunto desta mensagem deve incluir o ID único atribuído à vítima. A outra edição da nota de resgate, FILES ENCRYPTED.txt, contém a mesma mensagem simplista, mas o email é diferente. Diz, “Todos os seus dados foram bloqueados por nós. Quer tê-los de volta? Escreva um email para stopencrypt@qq.com” – uma vez mais, os detalhes de contato podem variar.

No final, a vítima será coagida a enviar 0.2 Bitcoin (aproximadamente 700 USD) para a carteira clandestina do perpetrador. A chave de desencriptação e o software de recuperação só ficam alegadamente disponíveis quando o pagamento é efetuado. Nada disto aconteceria se os utilizadores fossem mais cuidadosos na forma como gerem as suas conexões RDP. De fato, o ransomware Dharma/CrySiS, incluindo a sua mais recente variante de ficheiros .adobe, faz o seu trabalho ao piratear os serviços de área de trabalho remota. Credenciais de acesso com configuração padrão ou passwords fracas são pontos que permitem a invasão. Ao evitar abrir anexos suspeitos de email e ao manter o seu software atualizado, ficará longe da maioria das estirpes de ransomware, mas o vírus .adobe poderá, ainda assim, poluir a sua máquina, bastando para isso não ser um utilizador RDP prudente. Lembre-se disso. Para aqueles que foram já atacados, as seções seguintes deste guia serão úteis para lhe facultar métodos alternativos de recuperação de ficheiros e passos de remoção eficazes.

Remoção automática do ransomware .adobe

O extermínio deste ransomware pode ser eficientemente realizado com software de segurança de confiança. Ao ficar-se pela técnica de limpeza automática, garante que todos os componentes da infeção serão completamente erradicados do seu sistema.

- Efetue o download recomendado serviço de segurança e verifique o seu PC para ver se existem objetos maliciosos ao selecionar a opção Iniciar Verificação do Computador (Start Computer Scan)

- A verificação irá fornecer uma lista de itens detetados. Clique em Consertar Ameaças (Fix Threats) para remover o vírus e infeções relacionadas do seu sistema. Ao completar esta fase do processo de limpeza é bastante provável que a praga seja completamente erradicada. Agora terá de enfrentar um desafio maior - tentar obter os seus dados de volta.

Métodos para restaurar os arquivos .adobe encriptados

Já foi mencionado que o .adobe aplica uma forte encriptação para tornar os seus ficheiros inacessiveis, por isso não há nenhuma varinha mágica que restaure todos os dados encriptados num piscar de olhos, excepto claro quando se sujeita ao impensável ransomware. Existem no entanto técnicas, que o podem ajudar a recuperar todas as coisas que são importantes para si – aprenda quais.

1. Software de recuperação de ficheiros automático

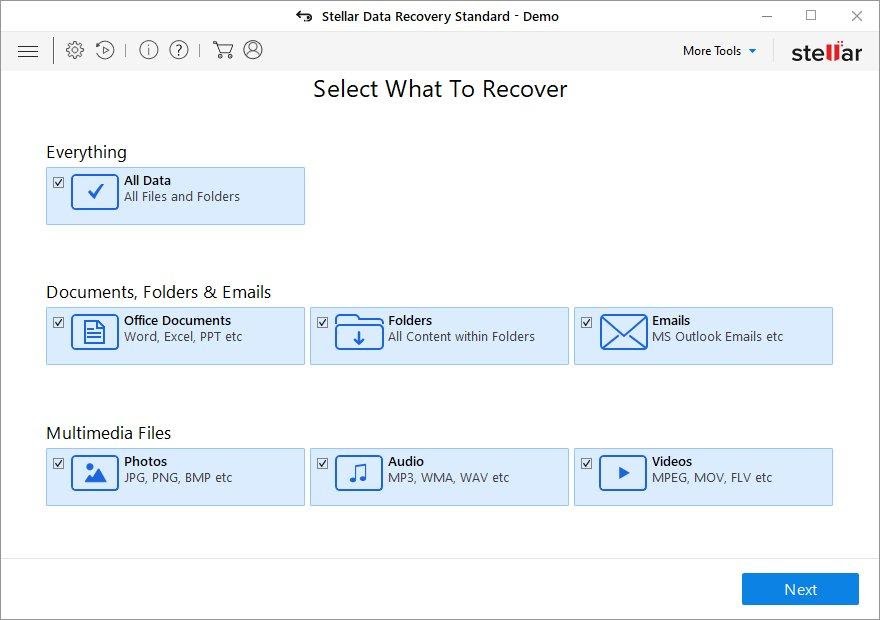

É relativamente interessante saber que o .adobe apaga os ficheiros originais num formato não encriptado. É apenas nas cópias que acontece o processo de encriptação e se processa o ransomware. Por isso ferramentas como Stellar Data Recovery podem restaurar os objetos eliminados mesmo que estes tenham sido removidos de forma segura. Esta alternativa vale definitivamente a pena pois fornece uma solução verdadeiramente eficaz.

Baixar Stellar Data Recovery Professional

2. Cópias de Volume Sombra

Esta opção apoia-se no ficheiro nativo de backups do Windows que opera no seu computador, e que é executado a cada ponto de restauro. Há uma importante condição neste método: este funciona se a funcionalidade de Restauro de Sistema estiver ativa antes da contaminação. Adicionalmente, se as alterações forem feitas a um ficheiro após o ponto de restauro mais recente, estas não se irão refletir na versão do ficheiro recuperado.

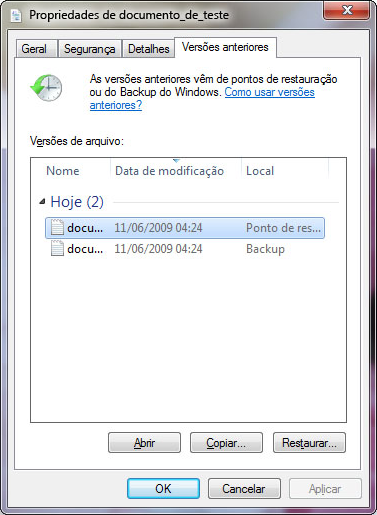

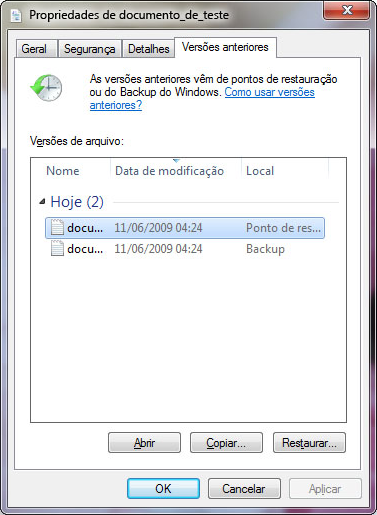

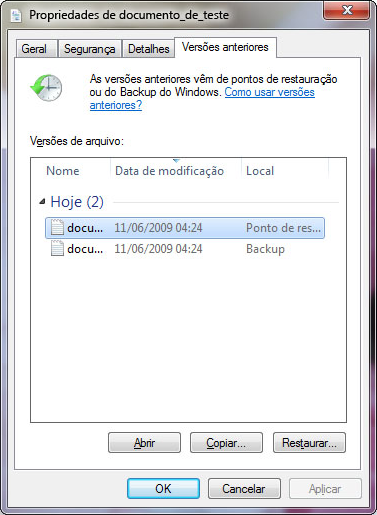

- Usar a opção de Versões anteriores A caixa de Propriedades para ficheiros aleatórios tem uma aba chamada de Versões anteriores. Esse é o local onde estão as versões em cópia de segurança e a partir das quais pode recuperar o sistema. Por isso, clique com o botão direito do rato num ficheiro, vá a Propriedades, carregue na aba descrita e escolha a opção Copiar ou Restaurar, dependendo da localização para a qual gostaria de ter tudo recuperado

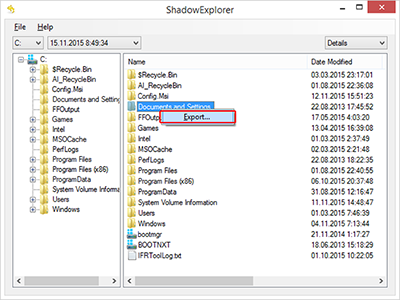

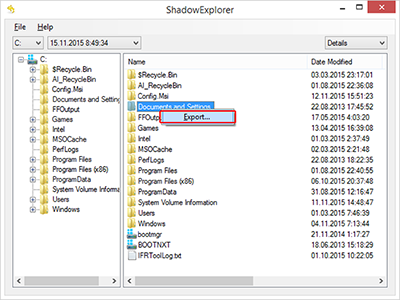

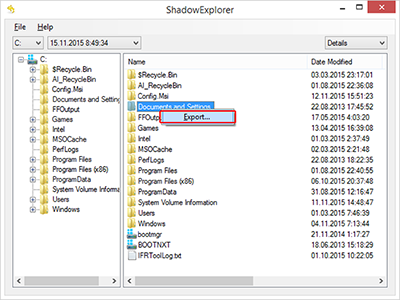

- Aplique o ShadowExplorer O processo acima pode ser automatizado com uma ferramenta chamada de ShadowExplorer. Basicamente, faz a mesma coisa (extraindo Cópias de Volume Ocultas), mas de uma forma mais conveniente. Por isso, descarregue e instale a aplicação, execute-a e navegue até aos ficheiros e pastas cujas versões anteriores pretende que sejam restauradas. Para concluir a tarefa, basta clicar com o botão direito do rato em qualquer uma das entradas e escolher a opção Export

3. Cópias de Segurança

De todas as opções que não são relacionadas com ransomware, esta é uma das mais eficientes. Na eventualidade de ter feito backups da sua informação para um servidor externo antes do ransomware aparecer no seu PC, restaurar os ficheiros encriptados pelo .adobe é tão simples quanto entrar no seu respetivo interface, selecionar os ficheiros certos e iniciar o processo de restauro. Antes de o fazer deve no entanto ter a completa certeza que removeu por completo o vírus de ransomware do seu computador.

Reveja o seu estado de segurança

Mais uma vez importa dizer que a remoção do malware por si só não conduz à decriptação dos seus ficheiros pessoais. Os métodos de restauração de dados destacados acima poderão ou não consegui-lo, mas o ransomware em si não deve fazer parte do seu computador.

Incidentalmente, ele muitas vezes faz-se acompanhar por malware, ou seja, faz todo o sentido verificar repetidamente o sistema com um software automático de segurança a fim de garantir que não sobram elementos perniciosos do vírus, nem que haja ameaças a ele associadas no Windows Registry e noutras localizações.

Como desencriptar o ransomware .combo 20 Oct 2018 6:29 AM (6 years ago)

O crescimento atual do ransomware criptográfico não representa necessariamente um problema de segurança de software. É também um problema humano, já que a maior parte destes ataques acontece quando um utilizador abre um anexo de spam tóxico ou, então, como consequência de fracas medidas de autenticação. Isto é particularmente válido para a versão de ficheiros .combo do ransomware Dharma, que se espalha através de serviços remotos de desktop protegidos de forma indevida.

O que são ficheiros de vírus .combo?

Os utilizadores do Windows que já encontraram os seus ficheiros pessoais com a extensão .combo devem saber de pronto que não se trata de uma partida de alguém, já que é impossível reverter a edição dos nomes dos ficheiros. Ao invés, é um sinal de aviso que designa um ataque agressivo de ransomware. Esta infeção específica de ficheiros intitula-se Dharma, ou CrySis. Esta espécie viral tem estado selvaticamente à solta nos últimos meses e os analistas de cibersegurança ainda não encontraram uma cura. Uma das mais recentes iterações fez nascer uma estirpe que encripta os dados importantes da vítima e contamina todos os seus itens de hospedagem com a supracitada série .combo. Este sufixo é anexado ao ID único do utilizador infetado em questão, além do email do atacante entre parenteses. Como exemplo, um objeto aleatório de nome IMG.jpg passar-se-ia a chamar, depois do impacto negativo desta peste, IMG.jpg.id-B520986A.[dcr@airmail.cc].combo. É difícil ignorar tamanha transformação, certo? Se este for o caso, a incursão já está em marcha e as notícias não são positivas para a pessoa afetada.

O fluxo de trabalho bem estabelecido do raide perpetrado pelo ransomware Dharma envolve também o despoletar de notas de regaste no host infetado. Existem dois tipos de mensagens. Um é mais prominente, pois trata-se de um ficheiro HTA automaticamente exibido assim que o ataque atinge a sua plenitude. Diz, “Todos os seus ficheiros foram encriptados” e por algum motivo coloca as culpas num “problema de segurança com o seu PC”. Esta versão abrange os aspetos essenciais da recuperação de dados, instruindo o utilizador a enviar um email para o endereço dos patifes, indicando nele o seu ID pessoal. Alegadamente, podem ser desencriptados de forma gratuita até cinco ficheiros, como garantia de que a recuperação funciona – a nota de resgate inclui uma lista de restrições acerca destes itens, por exemplo o seu tamanho não pode ser superior a 10MB, nem tampouco podem conter informação valiosa. Basicamente, a mesma informação – apenas com um fraseado diferente – é encontrada noutra versão da mensagem de resgate designada por FILES ENCRYPTED.txt. Esta é depositada nas pastas com ficheiros encriptados e também no ambiente de trabalho.

Não é preciso ser-se um cientista espacial para perceber que a recuperação exige dinheiro. Os burlões responderão ao email da vítima com as instruções de pagamento passo-a-passo. Têm preferência por Bitcoin, pois assegura-lhes um forte nível de anonimato para a transação. O valor do resgate não é estático e varia entre as vítimas, mas é normalmente 0.4 BTC para o utilizador comum. Para uma empresa, certamente subirá. Tendo em conta a sua propagação e delineamento profissional, o ransomware .combo não tem uma página Tor de pagamento, à semelhança da maioria das famílias de ransomware encontradas. O que não deixa de ser estranho, já que todo o ciclo de interação com as vítimas depende do vetor de email. Já agora, existem diferentes contatos de email associados aos edificadores do vírus Dharma. Além do já citado dcr@airmail.cc, estes três atores podem também utilizar os seguintes endereços: combo@tutanota.de, e lok07@tuta.io. Fique atento, pois os nomes de ficheiros alterados podem incluir um destes.

Ao contrário de algumas estirpes de malware chantagistas que conseguiram ser desmanteladas pelos investigadores, o ransomware .combo é demasiado competente do ponto de vista do código para ser derrotado dessa forma. Ou seja, a chave privada de desencriptação, que é mantida pelos patifes cibernautas encarregados desta campanha, é a única coisa que permite restituir toda a informação da vítima. Obter esta chave secreta só é possível depois de o resgate ser pago – apesar de não haver certezas absolutas. Neste cenário, então, as vítimas não devem considerar a hipótese do pagamento até terem esgotado todas as vias. Por último, a dica do dia passa por garantir que a sua conexão RDP está devidamente protegida com uma forte autenticação, pois este é o ponto de entrada para o código malicioso.

Remoção automática do ransomware .combo

O extermínio deste ransomware pode ser eficientemente realizado com software de segurança de confiança. Ao ficar-se pela técnica de limpeza automática, garante que todos os componentes da infeção serão completamente erradicados do seu sistema.

- Efetue o download recomendado serviço de segurança e verifique o seu PC para ver se existem objetos maliciosos ao selecionar a opção Iniciar Verificação do Computador (Start Computer Scan)

- A verificação irá fornecer uma lista de itens detetados. Clique em Consertar Ameaças (Fix Threats) para remover o vírus e infeções relacionadas do seu sistema. Ao completar esta fase do processo de limpeza é bastante provável que a praga seja completamente erradicada. Agora terá de enfrentar um desafio maior - tentar obter os seus dados de volta.

Métodos para restaurar os arquivos .combo encriptados

Já foi mencionado que o .combo aplica uma forte encriptação para tornar os seus ficheiros inacessiveis, por isso não há nenhuma varinha mágica que restaure todos os dados encriptados num piscar de olhos, excepto claro quando se sujeita ao impensável ransomware. Existem no entanto técnicas, que o podem ajudar a recuperar todas as coisas que são importantes para si – aprenda quais.

1. Software de recuperação de ficheiros automático

É relativamente interessante saber que o .combo apaga os ficheiros originais num formato não encriptado. É apenas nas cópias que acontece o processo de encriptação e se processa o ransomware. Por isso ferramentas como Stellar Data Recovery podem restaurar os objetos eliminados mesmo que estes tenham sido removidos de forma segura. Esta alternativa vale definitivamente a pena pois fornece uma solução verdadeiramente eficaz.

Baixar Stellar Data Recovery Professional

2. Cópias de Volume Sombra

Esta opção apoia-se no ficheiro nativo de backups do Windows que opera no seu computador, e que é executado a cada ponto de restauro. Há uma importante condição neste método: este funciona se a funcionalidade de Restauro de Sistema estiver ativa antes da contaminação. Adicionalmente, se as alterações forem feitas a um ficheiro após o ponto de restauro mais recente, estas não se irão refletir na versão do ficheiro recuperado.

- Usar a opção de Versões anteriores A caixa de Propriedades para ficheiros aleatórios tem uma aba chamada de Versões anteriores. Esse é o local onde estão as versões em cópia de segurança e a partir das quais pode recuperar o sistema. Por isso, clique com o botão direito do rato num ficheiro, vá a Propriedades, carregue na aba descrita e escolha a opção Copiar ou Restaurar, dependendo da localização para a qual gostaria de ter tudo recuperado

- Aplique o ShadowExplorer O processo acima pode ser automatizado com uma ferramenta chamada de ShadowExplorer. Basicamente, faz a mesma coisa (extraindo Cópias de Volume Ocultas), mas de uma forma mais conveniente. Por isso, descarregue e instale a aplicação, execute-a e navegue até aos ficheiros e pastas cujas versões anteriores pretende que sejam restauradas. Para concluir a tarefa, basta clicar com o botão direito do rato em qualquer uma das entradas e escolher a opção Export

3. Cópias de Segurança

De todas as opções que não são relacionadas com ransomware, esta é uma das mais eficientes. Na eventualidade de ter feito backups da sua informação para um servidor externo antes do ransomware aparecer no seu PC, restaurar os ficheiros encriptados pelo .combo é tão simples quanto entrar no seu respetivo interface, selecionar os ficheiros certos e iniciar o processo de restauro. Antes de o fazer deve no entanto ter a completa certeza que removeu por completo o vírus de ransomware do seu computador.

Reveja o seu estado de segurança

Mais uma vez importa dizer que a remoção do malware por si só não conduz à decriptação dos seus ficheiros pessoais. Os métodos de restauração de dados destacados acima poderão ou não consegui-lo, mas o ransomware em si não deve fazer parte do seu computador.

Incidentalmente, ele muitas vezes faz-se acompanhar por malware, ou seja, faz todo o sentido verificar repetidamente o sistema com um software automático de segurança a fim de garantir que não sobram elementos perniciosos do vírus, nem que haja ameaças a ele associadas no Windows Registry e noutras localizações.

Como remover o vírus Multitimer 13 Sep 2018 1:08 AM (6 years ago)

No mundo agitado dos dias de hoje, a gestão do tempo assume um papel cada vez mais importante. Felizmente, existem aplicações para computador que ajudam no agendamento de eventos e rastreiam o tempo de forma intuitiva. Contudo, o crescimento da sua popularidade fez com que estas ferramentas se tornassem alvo de cibercriminosos e vendedores mal-intencionados, que não levam em consideração a questão ética. O Multitimer é uma dessas aplicações de índole duvidosa que não quererá de todo ter no seu computador.

Qual é o vírus publicitário Multitimer versão 1.0?

O Multitimer é uma aplicação cujo comportamento se desvia consideravelmente das suas promessas de marketing. O Chronometer (Cronómetro) é o seu recurso benigno, mas apresenta-se apenas como a ponta do icebergue. No cenário ideal, os utilizadores devem ser capazes de facilmente configurar alarmes, definir temporizadores e iniciar contagens com esta ferramenta – até aqui tudo bem. As vantagens de tudo isto vão por água abaixo assim que o lado obscuro do programa começa a mostrar as garras. Por norma, imiscui-se na nossa navegação web sem nos pedir autorização. Sendo mais específico, esta peste adiciona furtivamente um plugin ou extensão ao Chrome, Firefox e IE que se exibe persistentemente e atua de forma intrusiva. Este componente falso do browser pode alterar as configurações de navegação na internet da vítima e gerar conteúdo patrocinado redundante nas páginas web.

Por conseguinte, o Chronometer, uma funcionalidade potencialmente útil, é apenas fachada para a essência malvertising deste adware aqui analisado. O Multitimer faz com que surja uma camada virtual no topo dos sites visitados. Apesar deste “tecido” virtual ser em si mesmo inofensivo, pode alojar conteúdo aleatório que se sobreporá ao texto e imagens originais da página web. Os itens embutidos no navegador são diferentes tipos de anúncios relacionados com e-comércio. Incluem cupões, ofertas, comparações de preços, banners, pop-ups e afins. Estes objetos indesejados são normalmente marcados como “Ads by Multitimer“ (Anúncios por Multitimer), “Multitimer ads” (Anúncios Multitimer) ou “Brought to you by Multitimer“ (Trazido até si por Multitimer).

Um aspeto particularmente irritante é que a vítima, ao clicar em qualquer sítio no website, pode ser redirecionada para outra fonte online que tenta enganá-la para encomendar algum produto inútil ou descarregar um programa potencialmente indesejado (PUP). Por vezes estas páginas abrirão em janelas diferentes no navegador, conhecidas como anúncios intersticiais. Elas permanecerão abertas em segundo plano, consumindo os recursos do CPU de forma considerável. Links irritantes incorporados em texto são outro dos sintomas. Tratam-se de fragmentos de texto com hiperligações em páginas web que normalmente não deveriam lá estar, mas que aparecem devido a subterfúgios do adware. Quando olhamos mais atentamente, percebemos que os anúncios gerados pela Multitimer são segmentados, ou seja, refletem as recentes pesquisas online da vítima e histórico de navegação. Isto indica que o programa também rastreia a atividade na internet.

Obviamente, a melhor proteção passa por nem sequer ser infetado. O Multitimer espalha-se ao integrar pacotes de diferentes aplicações, por isso deverá sempre verificar as opções internas dos clientes de instalação antes de concluir a configuração. De forma geral, os riscos de privacidade que surgem como consequência desta situação complicada são razões suficientes para se livrar imediatamente do Multitimer. Atente que esta poderá não ser uma instalação rotineira, portanto reserve algum tempo e leia a seção de limpeza abaixo para ter uma melhor ideia sobre como erradicar esta peste.

Remoção automática do vírus Multitimer

Um fluxo de trabalho ótimo para eliminar o vírus Multitimer é alavancar um aplicativo de segurança que irá identificar todos os softwares potencialmente maliciosos no seu computador e lidar com isso da maneira certa. Esta abordagem garante uma remoção completa assim como o remedeio do sistema, e permite evitar danos indesejados que possam ocorrer durante uma eliminação manual de malware.

- Faça o download e instale o software de instalação do removedor de Multitimer. Inicie o software e clique no botão Iniciar Verificação do Computador. Aguarde que a aplicação procure ameaças no seu computador.

Quando a aplicação terminar de verificar o seu computador, irá mostra-lhe uma lista extensiva de objetos detetados. Clique na opção Consertar Ameaças para que a aplicação possa remover totalmente os Multitimer e outras infeções afiliadas que sejam encontradas no seu PC.

Desinstale o software problemático através do Painel de Controle

- Vá ao Painel de Controle no menu Iniciar do Windows. Vá para Programas e Recursos (Windows 8), Desinstalar um programa (Windows Vista / Windows 7) ou Adicionar ou remover programas (Windows XP)

- Encontre o Multitimer na lista de programas e desinstale-o

- Infelizmente, esta operação no Painel de Controle pode não resolver o problema propriamente. Se for o caso, utilize a ferramenta de limpeza sugerida ou tente a opção de resetar o navegador conforme descrito abaixo.

Remoção de anúncios Multitimer ao redefinir o navegador afetado

Esta parte do guia abrange passos fáceis de seguir para terminar a atividade do adware sob consideração nos principais navegadores que afeta.

Remover o Multitimer do Microsoft Internet Explorer

- Vá a Ferramentas –> Gerenciar Complementos

- Quando estiver no interface Gerenciar Complementos, clique em Provedores de Pesquisa na secção à direita e selecione um serviço que você deseje utilizar como motor de preferência clicando com o botão do lado direito do rato e selecionando Definir como padrão. Não se esqueça também de eliminar Multitimer Homes ou Multitimer Search desta lista selecionando Remover no menu contexto

- Clique em Barras de Ferramentas e Extensões no mesmo ecrã, encontre Multitimer Homes que aí estejam, e elimine-os através do mesmo procedimento descrito no passo anterior

- De modo a configurar a sua Página Inicial preferida do IE, selecione Opções da Internet por baixo de Ferramentas, e depois siga para o separador Geral e escreva aí o endereço desejado por baixo de Página Inicial em vez de Multitimer

- Para obter as configurações iniciais do IE do modo como deviam estar, clique com o rato do lado direito no respectivo atalho, selecione Propriedades, clique no separador Atalho e elimine toda a linha com início como Multitimer do campo que diz Destino. Salve as alterações.

Remoção de Multitimer para o Mozilla Firefox

- Escreva about:config na barra de endereços e carregue em Enter

- Quando o Firefox aparecer com alerta de garantia, leia e clique no botão de confirmação como é demonstrado na imagem em baixo

- Escreva Multitimer no campo de Pesquisa e pressione Enter. Ao fazê-lo, irá mostrar uma lista de preferências do Firefox associadas a este adware. Clique no botão do lado direito do rato num desses registos e selecione Repor do menu de cada vez

- As configurações de atalhos do Firefox podem ser depuradas fazendo o seguinte: clique no botão do lado direito do rato, selecione Propriedades no menu que aparece, clique no separador Atalho, e apague Multitimer juntamente com os símbolos subsequentes. Salve as alterações e saia.

Remover o Multitimer do Google Chrome

- Clique no ícone de menu do Chrome, e selecione Configurações

- Vá à subsecção Inicialização, selecione Abrir uma página específica ou um conjunto de páginas, e clique Configurar páginas

- O Chrome irá aparecer com uma interface de Páginas de inicialização, onde poderá localizar Multitimer e removê-los clicando no botão X como demonstrado

- Por baixo da Página inicial, selecione Usar a página "Nova guia"

- Vá à subsecção Pesquisar e clique me Gerenciar mecanismos de perquisa... Examine a lista para ver se encontra o objeto com o nome Multitimer e clique no botão X do lado direito de modo a eliminá-lo. Certifique-se de que seleciona também o motor de busca a ser usado como padrão

- Corrigir as configurações de atalho do Chrome é possível se o fizer desta forma: clique no botão do lado direito do rato no atalho e selecione Propriedades. Prossiga para o separador Atalho (o do meio), encontre o campo Destino em baixo, e elimine os Multitimer daí. Certifique-se de que salva as alterações antes de sair.

Verifique se o vírus Multitimer foi totalmente removido

Uma avaliação após o ocorrido a fim de verificar o componente de precisão nos cenários de remoção de malware é um excelente hábito que previne o ressurgimento de código malicioso ou a reaplicação de frações indesejáveis. Garanta a sua segurança ao executar uma verificação de segurança adicional.

Remoção do ransomware GandCrab: como desencriptar o vírus GDCB 14 Feb 2018 11:21 AM (7 years ago)

Uma nova e sofisticada estirpe de ransomware, denominada GandCrab, tem estado a fazer estragos desde o início de fevereiro. Mostra-se revolucionária, ao ponto de assumir o papel pioneiro de aceitar altcoins como método de pagamento de regastes, o que nenhuma outra família de malware chantagista fez até então. Além disso, apresenta uma rotina diversificada de distribuição que está em constante evolução.

O que é o ransomware GandCrab?

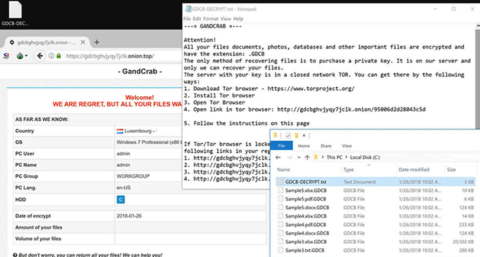

O GandCrab representa uma nova geração de Trojans de resgaste, que incorporam uma propagação bem orquestrada, uma fuga avançada aos antivírus, uma criptografia imbatível e uma forte infraestrutura de Comando e Controlo. Com o declínio geral da prevalência do ransomware na arena do crime cibernauta no final de 2017, o aparecimento de uma amostra com este elevado calibre tecnológico é um verdadeiro acontecimento. Na mesma altura em que este artigo é escrito, os arquitetos desta onda extorsionista lançaram o GandCrab v2.1. Não é particularmente diferente da variante original, com exceção de que o seu fluxo de trabalho se tornou mais flexível. Tal como anteriormente, a última edição deste patife adiciona a extensão .GDCB aos ficheiros encriptados e deposita um manual de resgate com o nome GDCB-DECRYPT.txt.

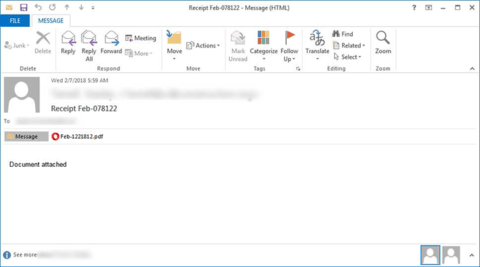

Esta mudança nos métodos de distribuição é tangível. Enquanto a versão anterior conseguiu espalhar-se através de kits de exploração, incluindo o RIG e o GrandSoft, a atual chega aos computadores através de spam malicioso. Apesar de isto parecer um passo atrás em termos de complexidade técnica, a taxa de sucesso de implementação provavelmente cresceu. Os inimigos acionam uma botnet para enviar emails em massa para as potenciais vítimas. Os emails de phishing fingem ser recibos, com o assunto a denominar-se “Receipt Feb-[números aleatórios]”. O corpo da mensagem é prosaico, dizendo “Documento anexado”.

O truque centra-se por completo no anexo, o qual se camufla como um ficheiro PDF. Assim que o destinatário o abre, surge-lhe no ecrã um captcha, onde é suposto confirmar que não é um robô. Depois, o falso PDF descarrega um ficheiro Microsoft Word armadilhado da página web butcakeforthen.com e carrega-o. Surge então um aviso comum “Visão Protegida”, pedindo à vítima para ativar a edição, executando assim as macros do Office. Estas macros maliciosas, por sua vez, descarregam e aciona um script PowerShell que conclui a cadeia infeciosa e executa o binário ransomware GandCrab no hóspede.

O programa perpetrador atravessa primeiro as partições do disco rígido da máquina contaminada, as unidades amovíveis e as redes partilhadas, sempre à procura de dados potencialmente valiosos. Antes de encriptar os itens detetados, encerra múltiplos processos que poderão estar a utilizar alguns dos ficheiros prestes a serem raptados. Também determina o endereço de IP e a geolocalização da vítima, a fim de exibir posteriormente esta informação na página do serviço de desencriptação. Ao receber uma chave de encriptação pública do seu servidor C2, o GandCrab executa a tarefa de deturpação de dados através do RSA, um algoritmo assimétrico de criptografia.

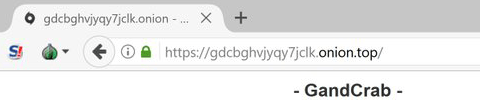

Um notável subproduto deste processo de enviesamento de ficheiros, além da negação de acesso, é a concatenação da série .GDCB para todas as entradas codificadas. O ransomware também coloca o seu documento de instruções de recuperação, o GDCB-DECYPT.txt, em ficheiros que tenham dados raptado, depositando igualmente uma cópia no ambiente de trabalho. Em última instância, a vítima recebe instruções para visitar a página “GandCrab Decryptor”. É um recurso oculto Tor, desenhado para processar pagamentos de resgate. A infeção exige o 1.54 Dash, uma forma de criptomoeda que é pela primeira vez utilizada por criadores de ransomware. Independentemente do quão grande seja a tentação de pagar aos criminosos cibernautas, recuperar os dados e prosseguir com a sua vida, assegure-se de que primeiro tenta todas as opções. Comece com os passos abaixo para remover o ransomware GandCrab e verifique se as forenses podem resolver o problema no que diz respeito à recuperação de dados.

Remoção automática do ransomware GandCrab

O extermínio deste ransomware pode ser eficientemente realizado com software de segurança de confiança. Ao ficar-se pela técnica de limpeza automática, garante que todos os componentes da infeção serão completamente erradicados do seu sistema.

- Efetue o download recomendado serviço de segurança e verifique o seu PC para ver se existem objetos maliciosos ao selecionar a opção Iniciar Verificação do Computador (Start Computer Scan)

- A verificação irá fornecer uma lista de itens detetados. Clique em Consertar Ameaças (Fix Threats) para remover o vírus e infeções relacionadas do seu sistema. Ao completar esta fase do processo de limpeza é bastante provável que a praga seja completamente erradicada. Agora terá de enfrentar um desafio maior - tentar obter os seus dados de volta.

Métodos para recuperar ficheiros .GDCB não ransom

Já foi mencionado que o GandCrab aplica uma forte encriptação para tornar os seus ficheiros inacessiveis, por isso não há nenhuma varinha mágica que restaure todos os dados encriptados num piscar de olhos, excepto claro quando se sujeita ao impensável ransomware. Existem no entanto técnicas, que o podem ajudar a recuperar todas as coisas que são importantes para si – aprenda quais.

1. Software de recuperação de ficheiros automático

É relativamente interessante saber que o GandCrab apaga os ficheiros originais num formato não encriptado. É apenas nas cópias que acontece o processo de encriptação e se processa o ransomware. Por isso ferramentas como Stellar Data Recovery podem restaurar os objetos eliminados mesmo que estes tenham sido removidos de forma segura. Esta alternativa vale definitivamente a pena pois fornece uma solução verdadeiramente eficaz.

Baixar Stellar Data Recovery Professional

2. Cópias de Volume Sombra

Esta opção apoia-se no ficheiro nativo de backups do Windows que opera no seu computador, e que é executado a cada ponto de restauro. Há uma importante condição neste método: este funciona se a funcionalidade de Restauro de Sistema estiver ativa antes da contaminação. Adicionalmente, se as alterações forem feitas a um ficheiro após o ponto de restauro mais recente, estas não se irão refletir na versão do ficheiro recuperado.

- Usar a opção de Versões anteriores A caixa de Propriedades para ficheiros aleatórios tem uma aba chamada de Versões anteriores. Esse é o local onde estão as versões em cópia de segurança e a partir das quais pode recuperar o sistema. Por isso, clique com o botão direito do rato num ficheiro, vá a Propriedades, carregue na aba descrita e escolha a opção Copiar ou Restaurar, dependendo da localização para a qual gostaria de ter tudo recuperado

- Aplique o ShadowExplorer O processo acima pode ser automatizado com uma ferramenta chamada de ShadowExplorer. Basicamente, faz a mesma coisa (extraindo Cópias de Volume Ocultas), mas de uma forma mais conveniente. Por isso, descarregue e instale a aplicação, execute-a e navegue até aos ficheiros e pastas cujas versões anteriores pretende que sejam restauradas. Para concluir a tarefa, basta clicar com o botão direito do rato em qualquer uma das entradas e escolher a opção Export

3. Cópias de Segurança

De todas as opções que não são relacionadas com ransomware, esta é uma das mais eficientes. Na eventualidade de ter feito backups da sua informação para um servidor externo antes do ransomware aparecer no seu PC, restaurar os ficheiros encriptados pelo GandCrab é tão simples quanto entrar no seu respetivo interface, selecionar os ficheiros certos e iniciar o processo de restauro. Antes de o fazer deve no entanto ter a completa certeza que removeu por completo o vírus de ransomware do seu computador.

Reveja o seu estado de segurança

Mais uma vez importa dizer que a remoção do malware por si só não conduz à decriptação dos seus ficheiros pessoais. Os métodos de restauração de dados destacados acima poderão ou não consegui-lo, mas o ransomware em si não deve fazer parte do seu computador.

Incidentalmente, ele muitas vezes faz-se acompanhar por malware, ou seja, faz todo o sentido verificar repetidamente o sistema com um software automático de segurança a fim de garantir que não sobram elementos perniciosos do vírus, nem que haja ameaças a ele associadas no Windows Registry e noutras localizações.

Remover o vírus de redireccionamento chromesearch.info 5 Feb 2018 8:52 AM (7 years ago)

Os ataques de malware que se concentram nas definições do navegador não parecem particularmente relevantes: não é roubado dinheiro de uma conta bancária, e o computador comprometido não sofre danos graves. Esta opinião vai por água abaixo quando somos vítimas de um vírus de redireccionamento como o chromesearch.info. Quando ele entra em cena, o utilizador deixa de controlar o seu navegador.

O que é o vírus chromesearch.info?

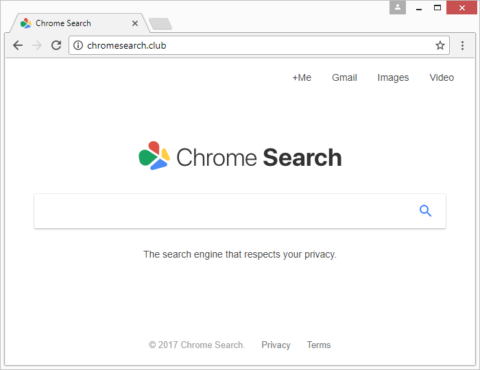

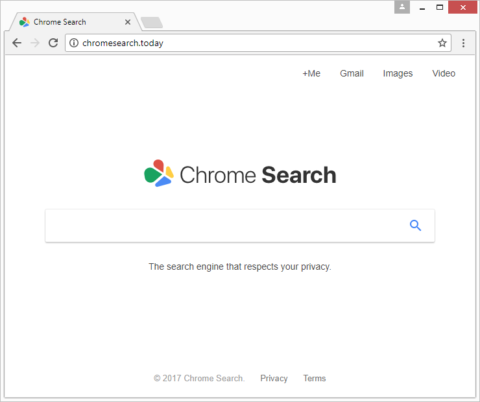

O chromesearch.info é um programa informático malicioso que afeta as definições padrão do navegador das vítimas e ativa o redireccionamento para a sua própria página de entrada. É parte de uma série de incursões de malvertising, que anteriormente foram desenvolvidas por domínios clone, incluindo o chromesearch.club e o chromesearch.today. Os autores ameaçadores por detrás de todas estas campanhas têm o objetivo de agregarem lucros com a monetização do tráfego online. O algoritmo desta engrenagem duvidosa é simples: quanto mais vítimas entrarem nas suas páginas de entrada, mais receita reverte para os patifes. O problema fundamental aqui é que as pessoas nunca escolhem ir até essa página – pelo contrário, são forçadas.

O vírus chromesearch.info é distribuído através de um empacotamento de software. Este processo aciona uma aplicação legítima, por norma um freeware, que é promovido em plataformas de download de software, possivelmente nas mais populares. Quando um utilizador chega àquela parte onde clica no botão de Download, um assistente de configuração surge, o qual está configurado para executar a instalação de acordo com o procedimento padrão ou recomendado. É aí que reside o truque. Ao simplesmente clicar nos passos sugeridos, o utilizador corre o risco de concordar também em instalar um extra que poderá ser malicioso. Como tal, o vírus de redireccionamento chromesearch.info, de forma subtil, encontra o seu caminho no computador, e os utilizadores jamais saberão de onde ele veio.

Assim que a infeção está configurada e em funcionamento, adiciona um falso objeto auxiliar do navegador ao Google Chrome e, provavelmente, também aos outros navegadores detetados na máquina hospedeira. Esta extensão exibe mecanismos persistentes que previnem o administrador de desinstalá-la de forma normal. A pior parte, no entanto, é que este add-on intruso modifica as definições da internet para tirar partido delas, sem pedir autorização ao utilizador. Depois desta interferência, a pessoa infetada acabará sempre por entrar no chromesearch.info quando abre o navegador, um novo separador ou faz uma pesquisa na barra de endereço.

A página chromesearch.info poderá não parecer perigosa à primeira vista. Está desenhada para ser semelhante a um motor de busca normal, com elementos típicos, como uma caixa de pesquisa e alguns links incorporados. O ponto de entrada envia todos os pedidos posteriores para um motor genuíno, mas os resultados poderão ser complementados com conteúdo patrocinado. É na interceção de tráfego que reside o ganho destes criminosos cibernautas. Outro efeito adverso é o abuso de privacidade: o vírus efetua uma espécie de reconhecimento no computador contaminado, recolhendo dados sensíveis como páginas visitadas, favoritos e pesquisas efetuadas. Para culminar, o adware chromesearch.info desacelera o navegador afetado. Obviamente, este intruso digital não tem lugar num PC saudável, portanto siga estes passos para se livrar dele.

Remoção automatizada do vírus chromesearch.info

Um fluxo de trabalho ótimo para eliminar o vírus Chromesearch.info é alavancar um aplicativo de segurança que irá identificar todos os softwares potencialmente maliciosos no seu computador e lidar com isso da maneira certa. Esta abordagem garante uma remoção completa assim como o remedeio do sistema, e permite evitar danos indesejados que possam ocorrer durante uma eliminação manual de malware.

- Faça o download e instale o software de instalação do removedor de Chromesearch.info. Inicie o software e clique no botão Iniciar Verificação do Computador. Aguarde que a aplicação procure ameaças no seu computador.

Quando a aplicação terminar de verificar o seu computador, irá mostra-lhe uma lista extensiva de objetos detetados. Clique na opção Consertar Ameaças para que a aplicação possa remover totalmente os Chromesearch.info e outras infeções afiliadas que sejam encontradas no seu PC.

Desinstale o software problemático através do Painel de Controle

- Vá ao Painel de Controle no menu Iniciar do Windows. Vá para Programas e Recursos (Windows 8), Desinstalar um programa (Windows Vista / Windows 7) ou Adicionar ou remover programas (Windows XP)

- Encontre o Chromesearch.info na lista de programas e desinstale-o

- Infelizmente, esta operação no Painel de Controle pode não resolver o problema propriamente. Se for o caso, utilize a ferramenta de limpeza sugerida ou tente a opção de resetar o navegador conforme descrito abaixo.

Reverter as definições do navegador web para as configurações originais

Esta parte do guia abrange passos fáceis de seguir para terminar a atividade do adware sob consideração nos principais navegadores que afeta.

Remover o Chromesearch.info do Microsoft Internet Explorer

- Vá a Ferramentas –> Gerenciar Complementos

- Quando estiver no interface Gerenciar Complementos, clique em Provedores de Pesquisa na secção à direita e selecione um serviço que você deseje utilizar como motor de preferência clicando com o botão do lado direito do rato e selecionando Definir como padrão. Não se esqueça também de eliminar Chromesearch.info Homes ou Chromesearch.info Search desta lista selecionando Remover no menu contexto

- Clique em Barras de Ferramentas e Extensões no mesmo ecrã, encontre Chromesearch.info Homes que aí estejam, e elimine-os através do mesmo procedimento descrito no passo anterior

- De modo a configurar a sua Página Inicial preferida do IE, selecione Opções da Internet por baixo de Ferramentas, e depois siga para o separador Geral e escreva aí o endereço desejado por baixo de Página Inicial em vez de Chromesearch.info

- Para obter as configurações iniciais do IE do modo como deviam estar, clique com o rato do lado direito no respectivo atalho, selecione Propriedades, clique no separador Atalho e elimine toda a linha com início como Chromesearch.info do campo que diz Destino. Salve as alterações.

Remoção de Chromesearch.info para o Mozilla Firefox

- Escreva about:config na barra de endereços e carregue em Enter

- Quando o Firefox aparecer com alerta de garantia, leia e clique no botão de confirmação como é demonstrado na imagem em baixo

- Escreva Chromesearch.info no campo de Pesquisa e pressione Enter. Ao fazê-lo, irá mostrar uma lista de preferências do Firefox associadas a este adware. Clique no botão do lado direito do rato num desses registos e selecione Repor do menu de cada vez

- As configurações de atalhos do Firefox podem ser depuradas fazendo o seguinte: clique no botão do lado direito do rato, selecione Propriedades no menu que aparece, clique no separador Atalho, e apague Chromesearch.info juntamente com os símbolos subsequentes. Salve as alterações e saia.

Remover o Chromesearch.info do Google Chrome

- Clique no ícone de menu do Chrome, e selecione Configurações

- Vá à subsecção Inicialização, selecione Abrir uma página específica ou um conjunto de páginas, e clique Configurar páginas

- O Chrome irá aparecer com uma interface de Páginas de inicialização, onde poderá localizar Chromesearch.info e removê-los clicando no botão X como demonstrado

- Por baixo da Página inicial, selecione Usar a página "Nova guia"

- Vá à subsecção Pesquisar e clique me Gerenciar mecanismos de perquisa... Examine a lista para ver se encontra o objeto com o nome Chromesearch.info e clique no botão X do lado direito de modo a eliminá-lo. Certifique-se de que seleciona também o motor de busca a ser usado como padrão

- Corrigir as configurações de atalho do Chrome é possível se o fizer desta forma: clique no botão do lado direito do rato no atalho e selecione Propriedades. Prossiga para o separador Atalho (o do meio), encontre o campo Destino em baixo, e elimine os Chromesearch.info daí. Certifique-se de que salva as alterações antes de sair.

Reveja o seu estado de segurança

Uma avaliação após o ocorrido a fim de verificar o componente de precisão nos cenários de remoção de malware é um excelente hábito que previne o ressurgimento de código malicioso ou a reaplicação de frações indesejáveis. Garanta a sua segurança ao executar uma verificação de segurança adicional.

Como remover o vírus de redireccionamento chromesearch.club 15 Jan 2018 1:55 AM (7 years ago)

Existe atualmente uma onda de piratas de navegadores que malogram computadores numa tentativa de gerarem tráfego monetário com base em meios fraudulentos. O PUP (Programa Potencialmente Indesejado), conhecido como chromesearch.club, é o mais recente elo de uma cadeia que parece imparável. Precedido por infeções como chromesearch.win e chromesearch.today, o culpado desta vez é bastante incómodo.

O que é o vírus chromesearch.club?

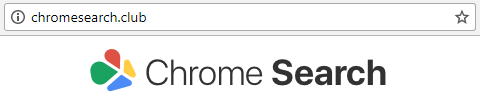

Quando a navegação na web aparenta estar fora do nosso controlo, poderão existir algumas razões que o justifiquem. Cookies ou cache redundante são por norma os elementos responsáveis por falhas e lentidão. Mas esta questão por vezes poderá ter uma forma distinta. O navegador poderá assumir um site errado como homepage, como novo separador e como motor de busca padrão sem que para isso haja razão aparente. Isto é indubitavelmente um indicador de pirataria de navegador, situação na qual um extra malicioso, um objeto auxiliar falso ou um plugin será o culpado. É exatamente isso que acontece se o PUP chromesearch.club tiver oportunidade de entrar numa máquina Windows. Altera as definições de navegação na internet definidas pelo utilizador e não pede permissão para fazê-lo.

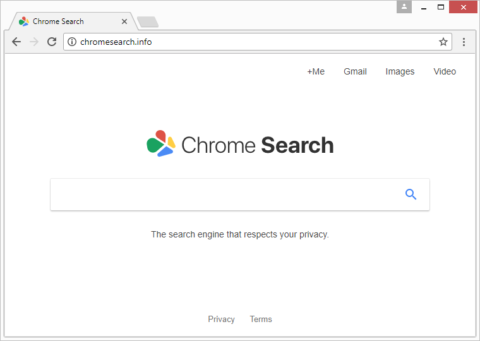

A consequência adversa desta interferência é um ciclo de visitas do navegador ao chromesearch.club, municiado pelos seguintes situações: quando o utilizador infetado abre o seu navegador preferido, quando aciona um novo separador e sempre que procura por algumas palavras-chave na barra de endereço. A página de entrada em si assemelha-se ao seu motor de busca típico. Intitula-se Chrome Search, inclui uma caixa de pesquisa, alguns links que direcionam para o email, pesquisa de imagens e vídeos, e um logotipo que diz, “O motor de busca que respeita a sua privacidade”. O último, por coincidência, é algo bastante sarcástico da parte dos patifes. A extensão falsa que corre no fundo é um risco para a privacidade da vítima, já que regista o seu histórico de navegação. A motivação para esta colheita de dados tem tudo que ver com mostrar anúncios segmentados. Quando a pessoa malograda faz pesquisas através deste serviço, obtém resultados mesclados com conteúdo patrocinado. Os anúncios online aparecem na montra do e-commerce, portanto os proprietários desta campanha ganham bastante dinheiro com isto.

O pirata chromesearch.club entra nos computadores através de uma técnica tão antiga como o freeware. Chama-se bundling. A essência desta tática de distribuição passa por incorporar itens malicioso nos clientes de instalação de várias aplicações gratuitas. As pessoas tendem a prestar atenção ao principal programa descarregado, ignorando possivelmente os extras que o acompanham. Lembre-se disto para evitar este vírus e ameaças parecidas. Se o código malicioso já o tiver atingido e se o URL chromesearch.club é intermitentemente visitado, garanta que segue o tutorial abaixo para se livrar desta peste e corrigir a configuração do navegador danificado.

Remoção automatizada do vírus chromesearch.club

Um fluxo de trabalho ótimo para eliminar o vírus Chromesearch.club é alavancar um aplicativo de segurança que irá identificar todos os softwares potencialmente maliciosos no seu computador e lidar com isso da maneira certa. Esta abordagem garante uma remoção completa assim como o remedeio do sistema, e permite evitar danos indesejados que possam ocorrer durante uma eliminação manual de malware.

- Faça o download e instale o software de instalação do removedor de Chromesearch.club. Inicie o software e clique no botão Iniciar Verificação do Computador. Aguarde que a aplicação procure ameaças no seu computador.

Quando a aplicação terminar de verificar o seu computador, irá mostra-lhe uma lista extensiva de objetos detetados. Clique na opção Consertar Ameaças para que a aplicação possa remover totalmente os Chromesearch.club e outras infeções afiliadas que sejam encontradas no seu PC.

Desinstale o software problemático através do Painel de Controle

- Vá ao Painel de Controle no menu Iniciar do Windows. Vá para Programas e Recursos (Windows 8), Desinstalar um programa (Windows Vista / Windows 7) ou Adicionar ou remover programas (Windows XP)

- Encontre o Chromesearch.club na lista de programas e desinstale-o